Der dezentrale Traum Die nächste Grenze des Internets erkunden

Die digitale Welt, in der wir heute leben – oft als Web 2 bezeichnet –, war eine bemerkenswerte Revolution. Sie hat Milliarden von Menschen vernetzt, Informationen in einem beispiellosen Maße demokratisiert und Branchen hervorgebracht, die wir uns vor wenigen Jahrzehnten noch nicht hätten vorstellen können. Man denke nur an Social-Media-Plattformen, die uns mit Freunden und Familie auf allen Kontinenten verbinden, an E-Commerce-Giganten, die Waren mit wenigen Klicks bis vor unsere Haustür liefern, und an Streaming-Dienste, die ein grenzenloses Unterhaltungsangebot bieten. Diese Ära ist geprägt von nutzergenerierten Inhalten, sozialer Vernetzung und dem Aufstieg massiver, zentralisierter Plattformen, die in vielerlei Hinsicht zu den Wächtern unseres Online-Lebens geworden sind. Wir erstellen die Inhalte, wir bauen die Gemeinschaften auf, aber letztendlich besitzen diese Plattformen die Infrastruktur, kontrollieren die Daten und legen die Regeln fest.

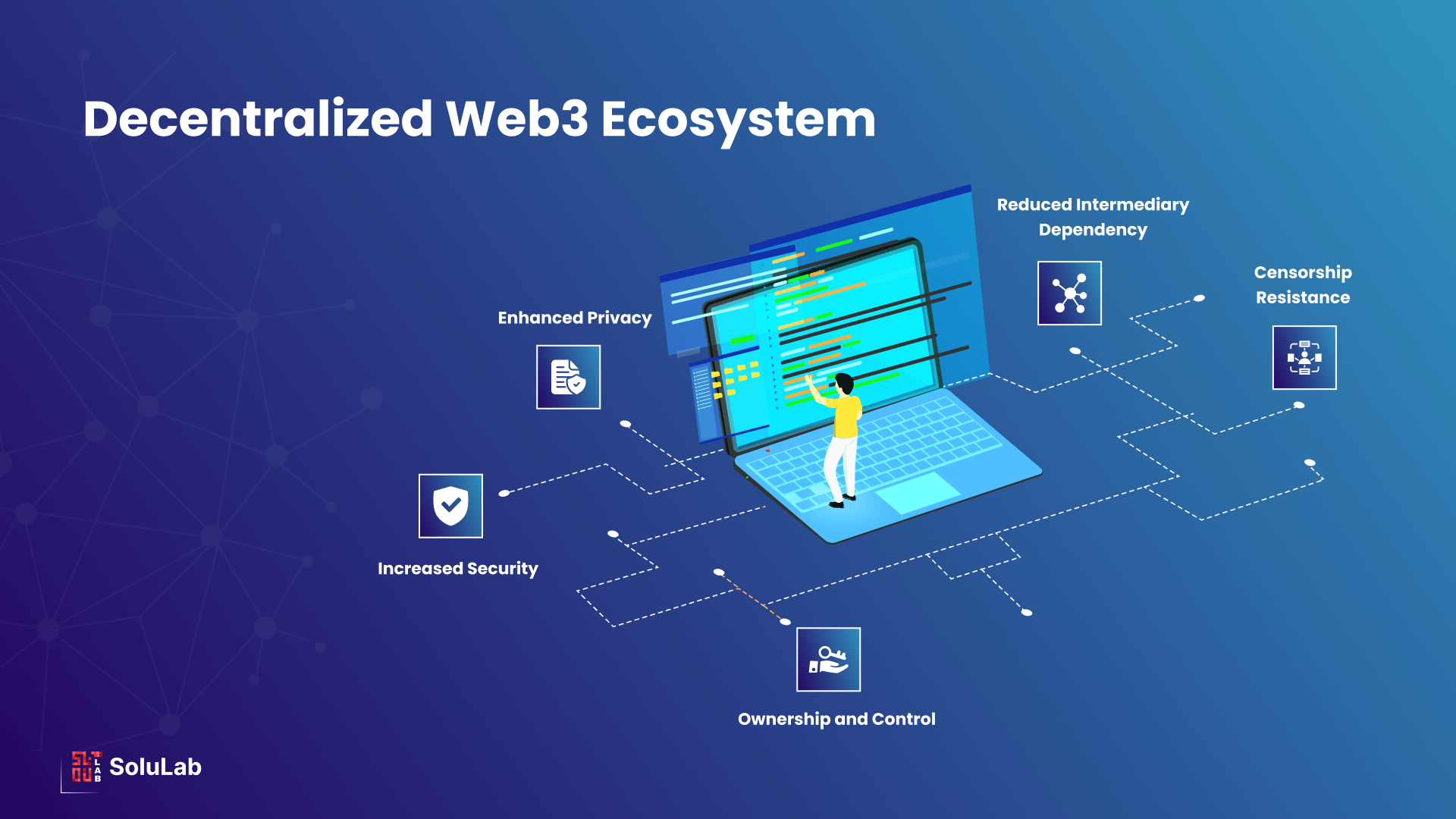

Doch was wäre, wenn es einen anderen Weg gäbe? Was, wenn sich das Internet über dieses Modell hinaus weiterentwickeln und uns nicht nur Konnektivität und Inhalte, sondern echtes Eigentum und Kontrolle bieten könnte? Hier kommt Web3 ins Spiel – ein Konzept, das mehr als nur ein Schlagwort ist; es ist die Vision eines dezentraleren, nutzerzentrierten Internets. Im Kern geht es bei Web3 darum, die Macht von Großkonzernen zurück in die Hände der Einzelnen zu verlagern. Es geht darum, eine digitale Landschaft zu schaffen, in der Eigentum kein von einer Plattform gewährtes Privileg, sondern ein unveräußerliches Recht ist.

Die grundlegende Technologie hinter diesem Wandel ist die Blockchain. Sie haben wahrscheinlich schon im Zusammenhang mit Kryptowährungen wie Bitcoin und Ethereum von Blockchain gehört, doch ihre Bedeutung reicht weit über digitales Geld hinaus. Die Blockchain ist im Wesentlichen ein verteiltes, unveränderliches Register, das Transaktionen auf vielen Computern speichert. Durch diese verteilte Struktur hat keine einzelne Instanz die Kontrolle über das gesamte Netzwerk, was es extrem resistent gegen Zensur und Manipulation macht. Stellen Sie sich ein gemeinsames digitales Notizbuch vor, in dem jeder Eintrag transparent, nachvollziehbar und praktisch unmöglich ohne die Zustimmung des gesamten Netzwerks zu löschen oder zu verändern ist. Das ist der Kern der Stärke der Blockchain.

Diese Distributed-Ledger-Technologie eröffnet eine Vielzahl neuer Möglichkeiten. Eine der wichtigsten ist das Konzept des digitalen Eigentums, das sich häufig in Form von Non-Fungible Tokens (NFTs) manifestiert. Im Gegensatz zu Kryptowährungen, die fungibel sind (d. h. ein Bitcoin ist gleichwertig mit jedem anderen), sind NFTs einzigartige digitale Vermögenswerte. Sie können das Eigentum an allem repräsentieren, von digitaler Kunst und Musik über In-Game-Gegenstände bis hin zu virtuellen Immobilien. Mit einem NFT besitzen Sie einen verifizierbaren Eigentumsnachweis auf der Blockchain, unabhängig von einer bestimmten Plattform. Dies ist ein grundlegender Wandel. Früher besaß man einen digitalen Gegenstand in einem Spiel nur so lange, wie das Spiel existierte und das Unternehmen dies zuließ. Mit NFTs können Sie diesen digitalen Vermögenswert tatsächlich besitzen, ihn potenziell handeln oder ihn sogar plattformübergreifend nutzen, sofern diese Plattformen NFT-Funktionen integrieren. Dies eröffnet neue Wirtschaftszweige für Kreative und Konsumenten gleichermaßen: Künstler können ihre Werke direkt an ihr Publikum verkaufen und Sammler einzigartige Stücke digitaler Geschichte erwerben.

Neben NFTs fördert Web3 auch das Wachstum dezentraler Anwendungen, sogenannter dApps. Diese Anwendungen laufen in einem Peer-to-Peer-Netzwerk statt auf einem einzelnen Server. Man kann sie sich als die dezentralen Varianten der Apps vorstellen, die Sie täglich nutzen. Anstatt dass Ihre Daten auf Amazons Servern oder in der Google Cloud gespeichert werden, nutzen dApps Blockchain und andere dezentrale Technologien. Das bedeutet mehr Transparenz, höhere Sicherheit und weniger Abhängigkeit von Vermittlern. So entstehen beispielsweise dezentrale soziale Netzwerke, in denen die Nutzer ihre Daten und Inhalte selbst besitzen und die Plattformrichtlinien von der Community und nicht von Unternehmen bestimmt werden. Ähnlich bieten dezentrale Finanzplattformen (DeFi) Finanzdienstleistungen wie Kreditvergabe, -aufnahme und -handel ohne traditionelle Banken an. Dadurch erhalten die Nutzer mehr Kontrolle über ihre Finanzen und profitieren aufgrund geringerer Gemeinkosten oft von besseren Konditionen.

Das Konzept des Metaverse ist eng mit Web3 verknüpft. Obwohl das Metaverse auf verschiedene Weisen konzipiert werden kann, betont die Web3-Interpretation eine persistente, vernetzte virtuelle Welt, in der Nutzer echtes digitales Eigentum besitzen und nahtlos zwischen verschiedenen Erlebnissen wechseln können. Stellen Sie sich vor, Sie besuchen ein virtuelles Konzert, bei dem Sie Ihr digitales Ticket (ein NFT) besitzen, kaufen virtuelle Kleidung für Ihren Avatar (ebenfalls ein NFT) und nutzen diesen Avatar und seine Inhalte anschließend in einem völlig anderen virtuellen Spiel oder sozialen Raum. Diese Interoperabilität, ermöglicht durch dezentrale Standards und Eigentumsrechte, unterscheidet sich wesentlich von den heutigen isolierten virtuellen Welten. Web3 hat sich zum Ziel gesetzt, ein Metaverse zu schaffen, das nicht einem einzelnen Unternehmen gehört, sondern ein gemeinschaftliches Werk ist, das von seinen Nutzern entwickelt und von dezentralen autonomen Organisationen (DAOs) verwaltet wird.

Dieser Wandel hin zur Dezentralisierung betrifft nicht nur die Technologie; er bedeutet eine grundlegende Neugestaltung unserer Beziehung zum Internet. Wir wandeln uns von passiven Konsumenten und Datenproduzenten zu aktiven Teilnehmern und Eigentümern. Es geht darum, Privatsphäre, Kontrolle und Wert der digitalen Erlebnisse zurückzugewinnen, mit denen wir täglich interagieren. Im zweiten Teil dieser Betrachtung werden wir die Herausforderungen, die fortlaufende Entwicklung und das wahrhaft transformative Potenzial dieses dezentralen Traums untersuchen.

Der Weg in die Welt von Web3 ist nicht ohne Hürden. Die Vision ist zwar überzeugend, doch die Realität sieht derzeit für viele mit einer steilen Lernkurve aus. Der Fachjargon kann abschreckend wirken, und sich in der Welt der Wallets, privaten Schlüssel und Transaktionsgebühren zurechtzufinden, fühlt sich an wie das Erlernen einer neuen Sprache. Damit Web3 breite Akzeptanz findet, müssen diese Einstiegshürden deutlich gesenkt werden. Benutzeroberflächen müssen intuitiver werden, und die zugrunde liegenden Komplexitäten der Blockchain-Technologie müssen abstrahiert werden, ähnlich wie wir heute die Feinheiten von TCP/IP nicht verstehen müssen, um im Internet zu surfen.

Sicherheit ist ein weiterer kritischer Bereich, der ständige Aufmerksamkeit erfordert. Obwohl die Blockchain-Technologie selbst aufgrund ihrer dezentralen und kryptografischen Natur inhärent sicher ist, sind die darauf aufbauenden Schnittstellen und Anwendungen weiterhin anfällig für Angriffe und Betrug. Der Anstieg ausgeklügelter Phishing-Angriffe, Schwachstellen in Smart Contracts und das Risiko des Verlusts privater Schlüssel, der zu einem irreversiblen Vermögensverlust führen kann, sind ernstzunehmende Probleme, die robuste Lösungen erfordern. Vertrauen in Web3 aufzubauen bedeutet, sicherzustellen, dass die digitalen Assets und Identitäten der Nutzer durch strenge Prüfungen, transparenten Code und benutzerfreundliche Sicherheitspraktiken geschützt werden.

Skalierbarkeit stellt ebenfalls eine erhebliche Herausforderung dar. Viele aktuelle Blockchain-Netzwerke, insbesondere stark dezentralisierte, haben Schwierigkeiten, das enorme Transaktionsvolumen eines globalen Internets zu bewältigen. Dies kann zu langen Transaktionszeiten und hohen Gebühren führen und den alltäglichen Einsatz für bestimmte Anwendungen unpraktisch machen. Kontinuierliche Innovationen in der Blockchain-Technologie, wie beispielsweise Layer-2-Skalierungslösungen und alternative Konsensmechanismen, arbeiten jedoch stetig daran, diese Einschränkungen zu beheben. Ziel ist es, Netzwerke zu schaffen, die sowohl dezentralisiert sind als auch den Anforderungen einer globalen digitalen Wirtschaft gerecht werden.

Regulatorische Unsicherheit ist ein weiterer Faktor, der die Web3-Landschaft prägt. Mit der Expansion dieses neuen digitalen Bereichs ringen Regierungen weltweit mit der Frage, wie dezentrale Technologien, Kryptowährungen und NFTs reguliert werden sollen. Fehlende klare Regelungen können sowohl bei Unternehmen als auch bei Privatpersonen zu Unsicherheit führen, und die sich entwickelnden Rechtsrahmen werden zweifellos eine wichtige Rolle dabei spielen, wie Web3-Technologien angenommen und in unseren Alltag integriert werden. Ein Gleichgewicht zu finden, das Innovationen fördert und gleichzeitig Nutzer schützt und illegale Aktivitäten verhindert, wird eine heikle, aber notwendige Aufgabe sein.

Trotz dieser Herausforderungen ist die Dynamik von Web3 unbestreitbar. Wir erleben eine Innovationswelle in verschiedenen Sektoren. Im Gaming-Bereich entstehen Play-to-Earn-Modelle, bei denen Spieler durch ihre Erfolge im Spiel und den Besitz digitaler Assets reale Werte erlangen können. Dezentrale autonome Organisationen (DAOs) experimentieren mit neuen Formen der Community-Governance, die es Token-Inhabern ermöglichen, über Vorschläge abzustimmen und Projekte – von Investmentfonds bis hin zu sozialen Clubs – gemeinsam zu verwalten. Content-Ersteller finden neue Wege, ihre Arbeit direkt zu monetarisieren, traditionelle Zwischenhändler zu umgehen und durch Tokenisierung und NFTs stärkere Beziehungen zu ihrem Publikum aufzubauen.

Das Konzept eines dezentralen Internets hat auch weitreichende Konsequenzen für Datenschutz und Datenhoheit. Im Web 2 werden unsere persönlichen Daten oft ohne unsere ausdrückliche Zustimmung oder Entschädigung von Plattformen gesammelt und monetarisiert. Web 3 zielt darauf ab, dieses Paradigma umzukehren und Nutzern die Kontrolle über ihre Daten zu geben. Stellen Sie sich eine Zukunft vor, in der Sie bestimmten Anwendungen Zugriff auf bestimmte Teile Ihrer Daten gewähren können, beispielsweise gegen eine Gebühr oder im Austausch für eine Dienstleistung, und diese Berechtigung jederzeit widerrufen können. Dieser nutzerzentrierte Ansatz im Datenmanagement könnte grundlegend verändern, wie wir mit Online-Diensten interagieren und unsere digitalen Identitäten schützen.

Darüber hinaus birgt Web3 das Potenzial, die finanzielle Inklusion zu fördern. Durch den Zugang zu dezentralen Finanzdienstleistungen erhalten Menschen in Regionen mit unterentwickelten traditionellen Bankensystemen Zugang zu einem breiteren Spektrum an Finanzinstrumenten und -möglichkeiten. Dies kann Einzelpersonen und Gemeinschaften stärken und den Zugang zu Kapital und Investitionen demokratisieren.

Letztendlich geht es bei Web3 nicht darum, das Internet, wie wir es kennen, über Nacht zu ersetzen, sondern vielmehr um seine Weiterentwicklung. Es geht darum, eine widerstandsfähigere, gerechtere und nutzerzentrierte digitale Zukunft zu gestalten. Es ist ein fortlaufendes Experiment, ein dynamisches Ökosystem aus Entwicklern, Kreativen und Enthusiasten, die die Grenzen des Möglichen erweitern. Der dezentrale Traum bietet einen Einblick in ein Internet, in dem Eigentum selbstverständlich ist, Kontrolle verteilt ist und der online geschaffene Wert anerkannt und belohnt wird. Mit der Weiterentwicklung dieser Technologien und dem Wachstum des Ökosystems werden wir voraussichtlich eine schrittweise Integration der Web3-Prinzipien in unseren digitalen Alltag erleben, die zu einem offeneren, transparenteren und nutzerkontrollierten Internet für alle führt. Die nächste Ära beginnt – und sie wird Stein für Stein dezentral aufgebaut.

Tauchen Sie ein in die komplexe Herausforderung der Absicherung von Cross-Chain-Brücken im Web3-Ökosystem. Diese fesselnde Erkundung enthüllt die Komplexität und die Feinheiten dieses anspruchsvollen Themas und bietet Einblicke in die Funktionsweise dieser Brücken sowie die Hürden, denen sie begegnen. Begleiten Sie uns auf dieser intellektuellen Reise und verstehen Sie, warum die Absicherung dieser Brücken in der dezentralen Welt eine so wichtige und zugleich gewaltige Aufgabe ist.

Cross-Chain-Brücken, Web3-Sicherheit, dezentrale Finanzen, Blockchain, Cybersicherheit, Inter-Chain-Kommunikation, Smart Contracts, dezentrale Netzwerke

Teil 1

Sicherung von Cross-Chain-Brücken: Das schwierigste Rätsel im Web3

In der sich rasant entwickelnden Welt des Web3 hat sich die Suche nach nahtloser Interoperabilität zwischen unterschiedlichen Blockchains sowohl als Hoffnungsträger als auch als komplexes Labyrinth erwiesen. Im Zentrum dieser Herausforderung stehen Cross-Chain-Bridges – ausgeklügelte Lösungen, die den Transfer von Assets und Daten zwischen verschiedenen Blockchain-Netzwerken ermöglichen sollen. Obwohl diese Bridges das Versprechen einer stärker integrierten und dezentralen Zukunft bergen, weisen sie auch zahlreiche Sicherheitslücken auf und stellen somit das größte Rätsel im Web3 dar.

Das Versprechen von Cross-Chain-Brücken

Um die Bedeutung von Cross-Chain-Bridges zu verstehen, muss man zunächst ihr Potenzial erkennen, die bestehenden Silos zwischen verschiedenen Blockchain-Ökosystemen aufzubrechen. Stellen Sie sich eine Welt vor, in der Vermögenswerte wie Kryptowährungen, Token und sogar Smart Contracts frei netzwerkübergreifend ausgetauscht werden können, ohne dass für jede Blockchain separate Transaktionen erforderlich sind. Diese Vision ist nicht nur eine theoretische Überlegung, sondern eine greifbare Realität, deren Verwirklichung Cross-Chain-Bridges anstreben.

Die Mechanik von Kreuzkettenbrücken

Im Kern handelt es sich bei Cross-Chain-Bridges um komplexe Protokolle, die die Kommunikation und den Datentransfer zwischen verschiedenen Blockchains ermöglichen. Sie funktionieren, indem sie eine „Brücke“ zwischen zwei oder mehr Blockchain-Netzwerken schaffen und so den sicheren und nachvollziehbaren Transfer von Vermögenswerten zwischen den Netzwerken ermöglichen. Dieser Prozess umfasst typischerweise drei Hauptschritte:

Sperrung von Vermögenswerten auf einer einzigen Blockchain: Vermögenswerte werden in einem Smart Contract auf der Ursprungs-Blockchain gesperrt, der einen entsprechenden Token generiert, der die gesperrten Vermögenswerte repräsentiert.

Transfer zwischen Blockchains: Der repräsentative Token wird dann über das Brückenprotokoll auf die Ziel-Blockchain übertragen.

Entsperren und Einlösen: Sobald sich der entsprechende Token auf der Zielkette befindet, wird er eingelöst, und die ursprünglichen Vermögenswerte werden entsperrt und an die Wallet des Empfängers übertragen.

Dieser scheinbar einfache Prozess ist mit Komplexität behaftet und erfordert ein tiefes Verständnis der Blockchain-Technologie, kryptografischer Prinzipien und sicherer Programmierpraktiken.

Die Sicherheitsherausforderungen

Trotz ihres Potenzials stellen Cross-Chain-Bridges aufgrund des beträchtlichen Wertes, den sie bergen, ein bevorzugtes Ziel für Cyberkriminelle dar. Die mit diesen Bridges verbundenen Sicherheitsherausforderungen sind vielfältig:

Schwachstellen von Smart Contracts: Smart Contracts bilden das Rückgrat von Cross-Chain-Brücken, sind aber nicht immun gegen Fehler und Schwachstellen. Ein einziger Fehler im Code kann zu schwerwiegenden Sicherheitslücken führen, die es Angreifern ermöglichen, Vermögenswerte zu stehlen oder die Funktionalität der Brücke zu manipulieren.

Risiken der Inter-Chain-Kommunikation: Die Gewährleistung einer sicheren Kommunikation zwischen verschiedenen Blockchain-Netzwerken stellt eine große Herausforderung dar. Jegliches Abfangen oder Manipulieren von Nachrichten während des Übertragungsprozesses kann die Integrität der Verbindung gefährden.

Abstimmung der Konsensmechanismen: Unterschiedliche Blockchains verwenden häufig unterschiedliche Konsensmechanismen (z. B. Proof of Work, Proof of Stake). Sicherzustellen, dass diese Mechanismen aufeinander abgestimmt sind und bei kettenübergreifenden Transaktionen reibungslos funktionieren, ist eine komplexe Aufgabe, die sorgfältige Planung und Ausführung erfordert.

Regulatorische und Compliance-Probleme: Da Cross-Chain-Brücken die Grenzen verschiedener Rechtsordnungen überschreiten, müssen sie sich in einem komplexen Geflecht regulatorischer Anforderungen zurechtfinden, was zusätzliche Risiken und Unsicherheiten mit sich bringen kann.

Der menschliche Faktor

Neben technischen Herausforderungen spielen menschliche Faktoren eine entscheidende Rolle für die Sicherheit von Cross-Chain-Bridges. Die Beteiligung von Entwicklern, Auditoren und Nutzern bringt Variablen mit sich, die die Sicherheit der Bridge beeinträchtigen können. Beispielsweise können mangelhafte Programmierpraktiken, unzureichende Tests oder menschliches Versagen während der Bereitstellungsphase zu Schwachstellen führen, die Angreifer ausnutzen können.

Der Weg vor uns

Die Bewältigung der Sicherheitsherausforderungen von Cross-Chain-Brücken erfordert einen vielschichtigen Ansatz, der technologische Innovation, strenge Sicherheitspraktiken und die Zusammenarbeit innerhalb der Web3-Community vereint. Im Folgenden werden einige mögliche Strategien zur Verbesserung der Sicherheit von Cross-Chain-Brücken vorgestellt:

Fortschrittliche kryptografische Verfahren: Der Einsatz modernster kryptografischer Verfahren kann den Übertragungsprozess absichern und vor Angriffen schützen. Techniken wie Zero-Knowledge-Beweise und sichere Mehrparteienberechnungen können die Sicherheit und den Datenschutz von Cross-Chain-Transaktionen verbessern.

Strenge Prüfungen und Tests: Regelmäßige und gründliche Prüfungen von Smart Contracts und Brückenprotokollen sind unerlässlich. Der Einsatz automatisierter Testwerkzeuge und die Beauftragung externer Sicherheitsfirmen helfen, Schwachstellen zu erkennen und zu beheben, bevor sie ausgenutzt werden können.

Kettenübergreifende Zusammenarbeit: Die Förderung der Zusammenarbeit zwischen verschiedenen Blockchain-Projekten kann zur Entwicklung standardisierter Protokolle und bewährter Verfahren führen, die die Sicherheit insgesamt verbessern.

Aufklärung und Sensibilisierung: Die Sensibilisierung von Entwicklern, Prüfern und Nutzern für Sicherheitsherausforderungen und Best Practices trägt zu einem sichereren Ökosystem bei. Bildungsinitiativen können die Community befähigen, zur Entwicklung sichererer Cross-Chain-Lösungen beizutragen.

Teil 2

Sicherung von Cross-Chain-Brücken: Das schwierigste Rätsel im Web3

Der Weg in die Zukunft: Strategien zur Verbesserung der Sicherheit

Während wir unsere Untersuchung der komplexen Herausforderung der Sicherung von Cross-Chain-Brücken fortsetzen, wird deutlich, dass ein vielschichtiger Ansatz unerlässlich ist, um die Vielzahl von Sicherheitslücken zu beheben, die diese kritischen Komponenten des Web3-Ökosystems plagen.

Fortgeschrittene kryptographische Techniken

Im Bereich der Kryptographie ist Innovation der Schlüssel zur Bewältigung der Sicherheitsherausforderungen, die durch Cross-Chain-Bridges entstehen. Fortgeschrittene kryptografische Verfahren können die Sicherheit dieser Brücken erheblich verbessern, indem sie die Vertraulichkeit, Integrität und Authentizität von kettenübergreifenden Transaktionen gewährleisten.

Zero-Knowledge-Beweise (ZKPs): Zero-Knowledge-Beweise ermöglichen es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Im Kontext von Cross-Chain-Bridges können ZKPs verwendet werden, um die Legitimität einer Transaktion zu überprüfen, ohne sensible Details offenzulegen. Dadurch werden Datenschutz und Sicherheit erhöht.

Sichere Mehrparteienberechnung (SMPC): SMPC ermöglicht es mehreren Parteien, gemeinsam eine Funktion anhand ihrer Eingaben zu berechnen, wobei die Eingaben selbst vertraulich bleiben. Diese Technik kann auf Cross-Chain-Bridges angewendet werden, um die sichere Berechnung und Verifizierung von Transaktionen zu gewährleisten, ohne die zugrundeliegenden Daten preiszugeben.

Hashgraph und Konsensalgorithmen: Hashgraph ist eine Alternative zur Blockchain und bietet eine effizientere und sicherere Möglichkeit, Konsens zu erzielen. Die Integration von Hashgraph oder anderen fortschrittlichen Konsensalgorithmen in Cross-Chain-Bridges kann die Sicherheit und Geschwindigkeit von Cross-Chain-Transaktionen verbessern.

Robuste Prüfung und Test

Um Cross-Chain-Bridges vor potenziellen Angriffen zu schützen, sind strenge Prüfungen und Tests unerlässlich. Hier sind einige Strategien zur Gewährleistung umfassender Sicherheit:

Automatisierte Smart-Contract-Audits: Der Einsatz automatisierter Tools für Smart-Contract-Audits kann helfen, Schwachstellen im Code zu identifizieren. Diese Tools können nach häufigen Schwachstellen, Programmierfehlern und potenziellen Angriffsvektoren suchen.

Sicherheitsaudits durch Dritte: Die Beauftragung externer Sicherheitsfirmen mit der Durchführung gründlicher Audits von Brückenprotokollen ermöglicht eine unvoreingenommene Bewertung ihrer Sicherheit. Diese Audits decken häufig Schwachstellen auf, die internen Teams möglicherweise entgehen.

Kontinuierliches Testen: Die Implementierung von Frameworks für kontinuierliches Testen, die reale Angriffsszenarien simulieren, kann dazu beitragen, Schwachstellen zu identifizieren, bevor sie ausgenutzt werden können. Regelmäßige Penetrationstests und Bug-Bounty-Programme können die Sicherheit zusätzlich verbessern.

Zusammenarbeit über verschiedene Lieferketten hinweg

Die Komplexität der Absicherung von Cross-Chain-Brücken erfordert die Zusammenarbeit verschiedener Blockchain-Projekte. Durch diese Kooperation können diese Projekte standardisierte Protokolle und Best Practices entwickeln, die die Sicherheit insgesamt verbessern.

Interoperabilitätsstandards: Die Etablierung von Interoperabilitätsstandards für Cross-Chain-Bridges gewährleistet die sichere Kommunikation und den reibungslosen Betrieb verschiedener Protokolle. Standards wie das Interledger Protocol (ILP) und die Polkadot-Relay-Chain ermöglichen sichere und nahtlose Cross-Chain-Transaktionen.

Gemeinsames Sicherheitswissen: Durch Kooperation können Sicherheitswissen und bewährte Verfahren ausgetauscht werden. Indem die Web3-Community Ressourcen und Expertise bündelt, kann sie sicherere und robustere Cross-Chain-Lösungen entwickeln.

Bildung und Sensibilisierung

Eine gut informierte Community ist ein wirksamer Schutz gegen Sicherheitsbedrohungen. Die Aufklärung von Entwicklern, Auditoren und Nutzern über die Sicherheitsherausforderungen und Best Practices im Zusammenhang mit Cross-Chain-Bridges kann eine Sicherheitskultur innerhalb des Web3-Ökosystems fördern.

Entwickler-Workshops und Schulungen: Die Organisation von Workshops und Schulungen für Entwickler kann ihnen helfen, die Feinheiten sicherer Codierungspraktiken und die spezifischen Sicherheitsherausforderungen im Zusammenhang mit Cross-Chain-Bridges zu verstehen.

Webinare und Konferenzen zum Thema Sicherheit: Die Durchführung von Webinaren und Konferenzen mit Schwerpunkt auf Cross-Chain-Sicherheit kann wertvolle Einblicke in die neuesten Bedrohungen, Schwachstellen und Gegenmaßnahmenstrategien bieten. Diese Veranstaltungen können auch als Plattformen für den Wissensaustausch und die Förderung der Zusammenarbeit dienen.

Community-basierte Sicherheitsinitiativen: Die Förderung von Community-basierten Initiativen wie Bug-Bounty-Programmen, Forschungsstipendien im Bereich Sicherheit und Hackathons kann Entwickler dazu anregen, zur Entwicklung sichererer Cross-Chain-Lösungen beizutragen.

Abschluss

Die Sicherung von Cross-Chain-Brücken zählt nach wie vor zu den größten Herausforderungen im Web3-Bereich. Das Versprechen nahtloser Interoperabilität zwischen verschiedenen Blockchain-Netzwerken ist ein starker Anreiz, birgt aber auch erhebliche Sicherheitsrisiken. Durch den Einsatz fortschrittlicher kryptografischer Verfahren, die Durchführung strenger Audits und Tests, die Förderung der Cross-Chain-Zusammenarbeit sowie die Sensibilisierung und Aufklärung kann die Web3-Community bedeutende Fortschritte bei der Bewältigung dieser Herausforderungen erzielen. Auf unserem weiteren Weg durch dieses komplexe Feld bleibt die Reise hin zu einer sichereren und stärker vernetzten dezentralen Zukunft ein spannendes und unverzichtbares Unterfangen.

Diese zweiteilige Untersuchung zur Sicherung von Cross-Chain-Brücken bietet einen umfassenden Einblick in die Herausforderungen und Strategien dieses kritischen Aspekts von Web3. Der Weg zu einer sichereren und stärker integrierten dezentralen Welt ist noch nicht abgeschlossen, aber mit gemeinsamen Anstrengungen und Innovationen ist er eine lohnende Aufgabe.

Die Zukunft im Blick Top 5 KI-Robotik-Projekte mit bestätigten Token-Airdrops für 2026

Dubais Krypto-Regulierungen – ein Magnet für globale Unternehmen