Der Weg zum Blockchain-basierten Wohlstand Ihren Kurs zum digitalen Erfolg festlegen

Die digitale Revolution war schon immer mehr als nur schnellere Prozessoren und elegantere Geräte; sie dreht sich im Kern um neue Wege der Organisation, des Handels und der Wertschöpfung. Vom Aufkommen des Internets, das Informationen demokratisierte, bis zum Aufstieg der sozialen Medien, die Kommunikation neu definierten, hat jede Welle tiefgreifende Veränderungen in unserer Interaktion mit der Welt und damit auch in unserem eigenen Wohlstand mit sich gebracht. Nun stehen wir am Rande eines weiteren gewaltigen Wandels, angetrieben von der komplexen, vertrauenslosen Architektur der Blockchain-Technologie. Dies ist nicht bloß ein Upgrade, sondern ein Paradigmenwechsel, der den Weg zum „Blockchain-Vermögenspfad“ ebnet.

Stellen Sie sich eine Welt vor, in der Vermittler weitgehend überflüssig sind, Transaktionen transparent und unveränderlich ablaufen und Einzelpersonen beispiellose Kontrolle über ihre digitalen Vermögenswerte haben. Das ist das Versprechen der Blockchain, und sie entwickelt sich rasant von einem Nischenkonzept zu einer treibenden Kraft für eine neue Ära der Vermögensbildung. Im Kern ist die Blockchain ein verteiltes, unveränderliches Register. Man kann sie sich wie ein gemeinsames digitales Notizbuch vorstellen, das auf Tausenden von Computern dupliziert ist und in dem jeder Eintrag, einmal erstellt, nur mit Zustimmung des gesamten Netzwerks gelöscht oder verändert werden kann. Diese inhärente Transparenz und Sicherheit verleihen der Blockchain ihre revolutionäre Kraft.

Die sichtbarste Manifestation dieser Macht war der kometenhafte Aufstieg von Kryptowährungen wie Bitcoin und Ethereum. Diese auf der Blockchain basierenden digitalen Währungen haben nicht nur eine neue Anlageklasse für Investoren geschaffen, sondern auch das Potenzial dezentraler Währungssysteme aufgezeigt. Für viele begann der Einstieg in die Blockchain-Welt mit dem Reiz des Kryptowährungshandels und -investments. Die Geschichten von Early Adopters, die ein Vermögen anhäuften, sind faszinierend und zeichnen das Bild eines digitalen Goldrausches. Der Weg zum Blockchain-Vermögen reicht jedoch weit über spekulativen Handel hinaus. Er umfasst ein wachsendes Ökosystem dezentraler Anwendungen (dApps), Non-Fungible Tokens (NFTs), dezentraler Finanzprotokolle (DeFi) und sogar neuer Modelle für digitales Eigentum und Governance.

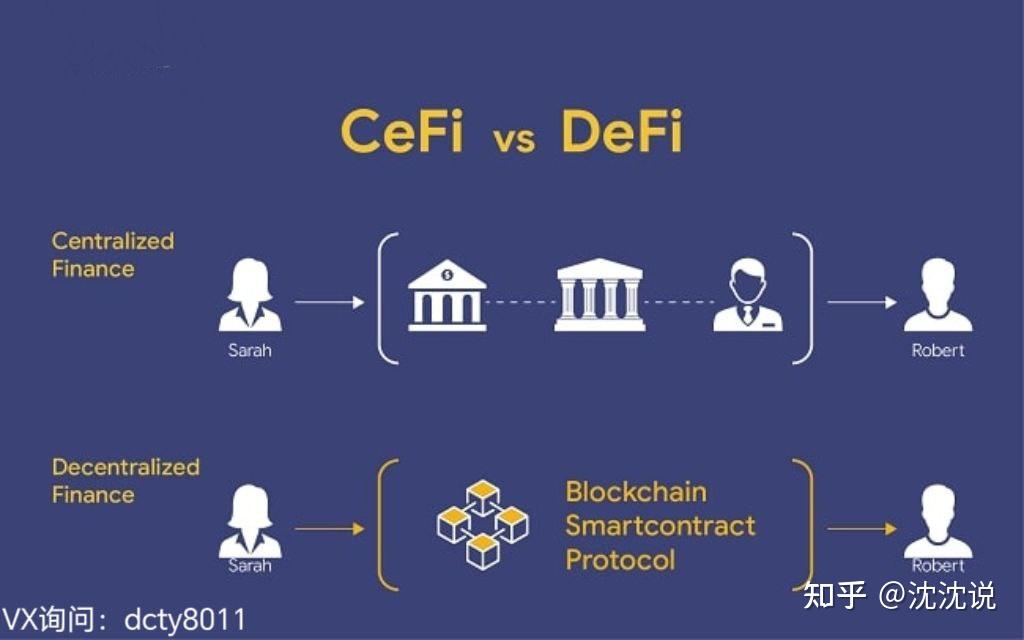

Dezentrale Finanzen (DeFi) veranschaulichen das Potenzial der Blockchain-Technologie zur Demokratisierung von Finanzdienstleistungen wohl am eindrucksvollsten. Das traditionelle Finanzwesen basiert auf zentralisierten Institutionen wie Banken, Brokern und Börsen. Diese Institutionen fungieren als Gatekeeper und kontrollieren den Zugang zu Dienstleistungen wie Kreditvergabe, -aufnahme, Handel und Versicherungen. DeFi zielt darauf ab, diese Dienstleistungen mithilfe von Smart Contracts auf Blockchain-Netzwerken nachzubilden und zu verbessern, wodurch vertrauenswürdige Intermediäre überflüssig werden. Mit DeFi kann jeder mit Internetzugang an einem globalen, offenen Finanzsystem teilnehmen. Sie können Zinsen auf Ihre digitalen Vermögenswerte verdienen, diese beleihen, mit ihnen handeln und sogar Yield Farming betreiben – alles ohne Ihre Identität gegenüber einer Bank nachweisen oder komplexe regulatorische Hürden überwinden zu müssen. Diese Zugänglichkeit und Effizienz eröffnen neue Wege zum Vermögensaufbau und -erhalt.

Der Aufstieg von Non-Fungible Tokens (NFTs) hat die Spielregeln ebenfalls grundlegend verändert, insbesondere für Entwickler und Sammler. Anders als Kryptowährungen, die fungibel sind (d. h. ein Bitcoin ist gegen einen anderen austauschbar), sind NFTs einzigartige digitale Vermögenswerte, die den Besitz bestimmter Objekte repräsentieren – sei es digitale Kunst, Musik, virtuelle Immobilien oder sogar einzigartige In-Game-Gegenstände. NFTs bieten eine verifizierbare Möglichkeit, Eigentum und Authentizität im digitalen Raum nachzuweisen und eröffnen Künstlern, Musikern und Content-Erstellern neue Märkte und Einnahmequellen. Sammlern bieten NFTs die Chance, ein Stück digitaler Geschichte zu besitzen oder ihre Lieblingskünstler direkt zu unterstützen. Gleichzeitig eröffnen sie potenzielle Investitionsmöglichkeiten, da der Markt für digitale Sammlerstücke weiter wächst.

Neben diesen gängigen Anwendungen wird die Blockchain-Technologie auch in Lieferkettenmanagement, Gesundheitswesen, Wahlsysteme und viele weitere Branchen integriert – jede mit ihren eigenen Auswirkungen auf Effizienz und Wertschöpfung. Das zugrundeliegende Prinzip bleibt dasselbe: eine sichere, transparente und dezentrale Methode zur Erfassung und Verwaltung von Informationen und Vermögenswerten. Mit zunehmender Reife der Infrastruktur und der steigenden Akzeptanz von Blockchain-Lösungen durch Unternehmen und Privatpersonen werden sich die Möglichkeiten zur Vermögensbildung weiter ausdehnen.

In diesem dynamischen Umfeld ist ein durchdachtes Vorgehen unerlässlich. Es geht nicht darum, einfach jedem Trend hinterherzujagen, sondern die grundlegenden Prinzipien zu verstehen und Chancen zu erkennen, die zu Ihren Zielen und Ihrer Risikobereitschaft passen. Der Blockchain-Weg zum Vermögensaufbau ist kein schneller Weg zu Reichtum; er ist eine Reise, die Wissen, strategische Planung und Anpassungsfähigkeit erfordert. Wir werden die praktischen Schritte zur Gestaltung Ihres individuellen Weges beleuchten – vom Verständnis digitaler Wallets und ihrer Sicherheit bis hin zur Identifizierung vielversprechender Projekte und der Verwaltung Ihres digitalen Portfolios. Die Zukunft des Vermögensaufbaus wird in Code geschrieben, und das Verständnis der Blockchain ist der Schlüssel, um ihr Potenzial zu erschließen.

Nachdem wir die grundlegenden Prinzipien und das weitverzweigte, vernetzte Ökosystem des Blockchain-basierten Vermögensaufbaus dargelegt haben, ist es nun an der Zeit, uns den praktischen Aspekten der Navigation in diesem neuen Terrain zuzuwenden. Der Reiz des digitalen Wohlstands ist unbestreitbar, doch Erfolg in diesem Bereich erfordert mehr als nur Begeisterung; er setzt ein fundiertes Verständnis der Werkzeuge, Strategien und damit verbundenen Risiken voraus. Hier beginnt die Reise vom Beobachter zum aktiven Teilnehmer, auf der abstrakte Konzepte in konkrete Schritte hin zu finanzieller Unabhängigkeit umgesetzt werden.

Das erste unverzichtbare Werkzeug für jeden Blockchain-Enthusiasten ist die digitale Geldbörse. Dabei handelt es sich nicht um eine physische Geldbörse, sondern um ein Softwareprogramm oder ein Hardwaregerät, das Ihre privaten Schlüssel speichert. Diese kryptografischen Passwörter ermöglichen Ihnen den Zugriff auf Ihre Kryptowährung und andere digitale Vermögenswerte in der Blockchain. Für die Sicherheit ist es entscheidend, den Unterschied zwischen Hot Wallets (mit Internetverbindung, wie Software-Wallets auf Ihrem Smartphone oder Computer) und Cold Wallets (offline, wie Hardware- oder Paper-Wallets) zu verstehen. Während Hot Wallets für häufige Transaktionen praktisch sind, bieten Cold Wallets ein deutlich höheres Maß an Sicherheit für die Aufbewahrung größerer Vermögenswerte und schützen diese vor Online-Bedrohungen. Der Grundsatz „Nicht deine Schlüssel, nicht deine Kryptowährung“ kann nicht genug betont werden; die wahre Kontrolle über dein digitales Vermögen liegt in der Kontrolle deiner privaten Schlüssel.

Sobald Ihre Wallet gesichert ist, geht es im nächsten Schritt darum, sich im Blockchain-Ökosystem zu engagieren. Dies beinhaltet typischerweise den Erwerb digitaler Assets, sei es durch den Kauf von Kryptowährungen an Börsen, durch das Verdienen über DeFi-Protokolle oder durch den Erwerb von NFTs. Dezentrale Börsen (DEXs) bieten ein Peer-to-Peer-Handelserlebnis mit oft mehr Datenschutz und niedrigeren Gebühren als zentralisierte Börsen. Allerdings erfordern sie auch eine aktivere Rolle bei der Verwaltung Ihrer Transaktionen und dem Verständnis der Smart-Contract-Interaktionen. Zentralisierte Börsen (CEXs) bieten zwar eine benutzerfreundlichere Oberfläche, fungieren aber dennoch als Vermittler und bergen eigene Risiken, darunter die Gefahr von Hackerangriffen oder regulatorischen Eingriffen.

Die Welt der dezentralen Finanzen (DeFi) bietet vielfältige Möglichkeiten zur Renditeerzielung. Staking, Lending und Liquiditätsbereitstellung sind gängige Strategien. Beim Staking hinterlegt man seine Kryptowährung, um den Betrieb eines Blockchain-Netzwerks zu unterstützen und dafür Belohnungen zu erhalten. Beim Lending kann man seine Vermögenswerte in DeFi-Protokolle einzahlen und Zinsen von Kreditnehmern verdienen. Liquiditätsbereitstellung bedeutet, Vermögenswerte in Handelspools auf dezentralen Börsen (DEXs) einzuzahlen, um Handel zu ermöglichen und einen Teil der Transaktionsgebühren zu erhalten. Jede dieser Strategien birgt unterschiedliche Risiken und Renditechancen. Beispielsweise kann es bei der Liquiditätsbereitstellung zu vorübergehenden Verlusten kommen, da der Wert der hinterlegten Vermögenswerte aufgrund von Kursschwankungen im Vergleich zum einfachen Halten sinken kann. Gründliche Recherchen zu den jeweiligen Protokollen, deren Smart-Contract-Audits und den zugrunde liegenden Wirtschaftsmodellen sind unerlässlich, bevor man Kapital investiert.

Der NFT-Markt, der oft mit digitaler Kunst in Verbindung gebracht wird, entwickelt sich rasant. NFTs dienen nicht nur der Spekulation, sondern werden auch zu Werkzeugen für den Community-Aufbau, die digitale Identität und sogar den Zugang zu exklusiven Inhalten und Erlebnissen. Künstler und Kreative können durch das Prägen eigener NFTs direkte Einnahmequellen erschließen und die Bindung zu ihrem Publikum vertiefen. Für Sammler und Investoren ist es entscheidend, Herkunft, Nutzen und die Community eines NFT-Projekts zu verstehen, um dessen langfristigen Wert einzuschätzen. Lassen Sie sich nicht vom Hype blenden; konzentrieren Sie sich auf Projekte mit soliden Grundlagen, aktiver Entwicklung und einer klaren Vision.

Über konkrete Anwendungen hinaus ist das Verständnis der umfassenderen wirtschaftlichen und technologischen Trends unerlässlich. Das Konzept von „Web3“, das ein dezentrales, auf Blockchain basierendes Internet vorsieht, ist ein Leitprinzip für viele dieser Innovationen. Mit der Weiterentwicklung von Web3 sind neue Formen digitalen Eigentums, digitaler Governance und Interaktion zu erwarten, die die Wertschöpfung und -verteilung grundlegend verändern werden. Dazu gehört auch das Potenzial dezentraler autonomer Organisationen (DAOs), in denen Gemeinschaften gemeinsam Entscheidungen treffen und gemeinsame Finanzen verwalten. Die Teilnahme an DAOs kann ein Weg sein, aktiv zum Wachstum dieser dezentralen Gemeinschaften beizutragen und davon zu profitieren.

Der Weg zum Vermögensaufbau über Blockchain ist jedoch nicht ohne Herausforderungen. Volatilität ist allgegenwärtig; die Preise digitaler Vermögenswerte können stark schwanken, weshalb Risikomanagement unerlässlich ist. Sicherheit ist ein weiteres kritisches Thema. Phishing-Angriffe, Malware und Schwachstellen in Smart Contracts können zu erheblichen Verlusten führen. Daher sind kontinuierliches Lernen, das Informieren über neue Bedrohungen und sorgfältige Sicherheitspraktiken unabdingbar. Auch regulatorische Unsicherheit besteht, da Regierungen weltweit mit der Frage ringen, wie digitale Vermögenswerte klassifiziert und reguliert werden sollen. Dies kann zwar Gegenwind verursachen, signalisiert aber gleichzeitig die wachsende Bedeutung und die zunehmende Akzeptanz dieser Technologie.

Der Weg zum finanziellen Erfolg mit Blockchain ist ein kontinuierlicher Entdeckungsprozess. Es geht darum, Innovationen zu nutzen, die zugrundeliegende Technologie zu verstehen und sich strategisch zu positionieren, um von den sich bietenden Chancen zu profitieren. Dafür braucht es technisches Know-how, Finanzkompetenz und eine zukunftsorientierte Denkweise. Indem Sie Fachjargon verständlich machen, Sicherheit priorisieren und sich bewusst im Ökosystem bewegen, können Sie Ihren eigenen Weg zum digitalen Wohlstand gestalten und in dieser aufregenden neuen Ära zum Architekten Ihrer finanziellen Zukunft werden.

Datenschutzkonforme Lösungen: Die View Key-Lösung

In einer Zeit, in der digitale Spuren allgegenwärtig und Datenpannen alarmierend häufig sind, ist datenschutzkonforme Sicherheit wichtiger denn je. „The View Key Solution“ ist Vorreiter in diesem wichtigen Bereich und bietet einen umfassenden Ansatz zum Schutz persönlicher Daten. Dieser erste Teil beleuchtet die Grundlagen und innovativen Strategien, die „The View Key Solution“ zu einem Leuchtturm der Datenschutzkonformität machen.

Datenschutzbestimmungen verstehen

In der heutigen vernetzten Welt fließen personenbezogene Daten über Grenzen und Geräte hinweg, was den Schutz dieser Daten zu einer komplexen, aber unerlässlichen Aufgabe macht. Datenschutzkonformität bedeutet die Einhaltung von Gesetzen und Vorschriften, die personenbezogene Daten vor unberechtigtem Zugriff, Missbrauch oder Offenlegung schützen sollen. Wichtige Verordnungen wie die DSGVO (Datenschutz-Grundverordnung) in Europa, der HIPAA (Health Insurance Portability and Accountability Act) in den Vereinigten Staaten und der CCPA (California Consumer Privacy Act) in Kalifornien legen strenge Richtlinien für die Erhebung, Speicherung und Verarbeitung personenbezogener Daten fest.

Die Rolle der Technologie bei der Einhaltung der Datenschutzbestimmungen

Technologische Fortschritte haben die Datenschutzbestimmungen grundlegend verändert. „The View Key Solution“ nutzt modernste Technologie, um den Schutz persönlicher Daten zu gewährleisten. Von Verschlüsselung und Tokenisierung bis hin zu erweiterten Zugriffskontrollen und Datenmaskierung verfolgt die Lösung einen mehrschichtigen Sicherheitsansatz. So wird sichergestellt, dass sensible Daten nicht nur geschützt, sondern auch mit den neuesten regulatorischen Standards konform sind.

Verschlüsselung und Tokenisierung

Verschlüsselung ist der Prozess, Daten in ein codiertes Format umzuwandeln, das nur mit dem entsprechenden Entschlüsselungsschlüssel zugänglich ist. Dadurch wird sichergestellt, dass die Daten selbst bei Abfangen für Unbefugte unlesbar bleiben. Tokenisierung hingegen ersetzt sensible Daten durch unempfindliche Äquivalente (Tokens), die nur von autorisiertem Personal entschlüsselt werden können. Beide Methoden sind unerlässlich für die Wahrung der Vertraulichkeit und Integrität personenbezogener Daten.

Erweiterte Zugriffskontrollen

Zugriffskontrollen sind ein Eckpfeiler datenschutzkonformer Datenverarbeitung. Durch die Implementierung rollenbasierter Zugriffskontrollen (RBAC) können Unternehmen sicherstellen, dass nur autorisierte Personen Zugriff auf bestimmte Daten haben. Die Multi-Faktor-Authentifizierung (MFA) bietet eine zusätzliche Sicherheitsebene, indem sie von den Nutzern die Angabe mehrerer Identifikationsnachweise verlangt, bevor sie Zugriff erhalten. Diese Maßnahmen verhindern unbefugten Zugriff und reduzieren das Risiko von Datenschutzverletzungen erheblich.

Datenmaskierung

Datenmaskierung bezeichnet die Veränderung von Daten so, dass sie für nicht-produktive Zwecke weiterhin nützlich sind, aber für unbefugten Zugriff unlesbar oder unbrauchbar werden. Dieses Verfahren gewährleistet den Schutz sensibler Informationen während Test-, Entwicklungs- und Datenaustauschaktivitäten, ohne deren Nutzbarkeit einzuschränken.

Der menschliche Faktor bei der Einhaltung der Datenschutzbestimmungen

Auch wenn die Technologie eine entscheidende Rolle spielt, bleibt der menschliche Faktor unverzichtbar für die Einhaltung der gesetzlichen Bestimmungen zum Datenschutz. Mitarbeiter, Auftragnehmer und externe Partner müssen in Bezug auf Datenschutzrichtlinien und Compliance-Anforderungen geschult werden. Regelmäßige Schulungen, Workshops und Sensibilisierungsprogramme tragen dazu bei, eine Datenschutzkultur im Unternehmen zu fördern. Es ist wichtig zu betonen, dass Datenschutzkonformität nicht nur eine technische Aufgabe, sondern eine gemeinsame Verantwortung ist.

Fallstudien und Anwendungen in der Praxis

Um die praktischen Auswirkungen von datenschutzkonformer Technologie zu verstehen, wollen wir einige Beispiele aus der Praxis betrachten, bei denen die „View Key Solution“ einen bedeutenden Einfluss hatte.

Fallstudie: Gesundheitsbranche

Die Gesundheitsbranche ist ein Paradebeispiel dafür, wie wichtig datenschutzkonforme Datenverarbeitung ist. Geschützte Gesundheitsdaten (PHI) sind hochsensibel und erfordern strengen Schutz. Die „View Key Solution“ hat maßgeblich dazu beigetragen, dass Gesundheitsdienstleister die HIPAA-Bestimmungen einhalten können. Durch die Implementierung fortschrittlicher Verschlüsselung, Tokenisierung und Zugriffskontrollen gewährleistet die Lösung die Sicherheit und Vertraulichkeit von Patientendaten.

Fallstudie: Finanzsektor

Im Finanzsektor, wo Datenschutzverletzungen erhebliche finanzielle und Reputationsschäden verursachen können, ist datenschutzkonformer Umgang mit regulatorischen Vorgaben von höchster Bedeutung. Die „View Key Solution“ ermöglicht es Finanzinstituten, Vorschriften wie die DSGVO und den CCPA einzuhalten. Durch den Einsatz von Datenmaskierung und Tokenisierung gewährleistet die Lösung den Schutz sensibler Finanzinformationen und erhält so das Vertrauen von Kunden und Stakeholdern.

Abschluss

In der sich ständig wandelnden digitalen Welt ist datenschutzkonformer Umgang nicht nur eine Anforderung, sondern eine Notwendigkeit. „The View Key Solution“ bietet ein robustes Framework zum Schutz personenbezogener Daten unter Einhaltung strengster regulatorischer Standards. Durch die Kombination fortschrittlicher Technologie mit einem starken Fokus auf Schulung und Weiterbildung setzt die Lösung Maßstäbe für Datenschutzkonformität. Seien Sie gespannt auf den nächsten Teil, in dem wir die zukünftigen Trends und Innovationen im Bereich datenschutzkonformer Umgang beleuchten.

Datenschutzkonforme Lösungen: Die View Key-Lösung

Im zweiten Teil unserer Reihe tauchen wir weiter in die faszinierende Welt des datenschutzkonformen Umgangs mit den Datenschutzbestimmungen ein – anhand der „View Key Solution“. Dieser Abschnitt beleuchtet die zukünftigen Trends und Innovationen, die den Datenschutz prägen werden. Wir erörtern außerdem die strategischen Vorteile und Erfolgsgeschichten aus der Praxis, die die Bedeutung dieses Ansatzes unterstreichen.

Zukunftstrends im Bereich Datenschutzkonformität

Mit dem technologischen Fortschritt entwickeln sich auch die Methoden und Werkzeuge zur Gewährleistung des datenschutzrechtlichen Datenschutzes weiter. Für Organisationen, die personenbezogene Daten wirksam schützen wollen, ist es daher entscheidend, diese Entwicklungen im Blick zu behalten.

Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) revolutionieren den Bereich Datenschutz. Diese Technologien analysieren riesige Datenmengen, um Muster und Anomalien zu erkennen, die auf potenzielle Sicherheitsbedrohungen hinweisen können. KI-gestützte Lösungen automatisieren die Datenklassifizierung und gewährleisten so den angemessenen Schutz sensibler Informationen. ML-Algorithmen können auch potenzielle Sicherheitslücken vorhersagen und proaktive Maßnahmen zur Risikominderung vorschlagen.

Blockchain-Technologie

Die Blockchain-Technologie bietet eine dezentrale und sichere Möglichkeit zur Verwaltung personenbezogener Daten. Durch die Verteilung der Daten über ein Netzwerk von Knotenpunkten gewährleistet die Blockchain den Schutz personenbezogener Daten vor unbefugtem Zugriff und Manipulation. Smart Contracts, eine Funktion der Blockchain, können Compliance-Prozesse automatisieren und so sicherstellen, dass Datenverarbeitung und -weitergabe den regulatorischen Standards entsprechen.

Quantencomputing

Quantencomputing verspricht, komplexe kryptografische Probleme in beispielloser Geschwindigkeit zu lösen. Obwohl es sich noch in der Entwicklungsphase befindet, könnte es Verschlüsselungsmethoden revolutionieren und den Datenschutz deutlich verbessern. Gleichzeitig birgt es aber auch neue Herausforderungen, da Quantencomputer potenziell bestehende Verschlüsselungsmethoden knacken könnten. Dies erfordert die Entwicklung quantenresistenter Verschlüsselungsalgorithmen, um die Einhaltung von Datenschutzbestimmungen auch in Zukunft zu gewährleisten.

Strategische Vorteile eines gesetzeskonformen Datenschutzes

Die Umsetzung datenschutzkonformer Maßnahmen beschränkt sich nicht nur auf die Erfüllung gesetzlicher Anforderungen; sie bietet auch eine Reihe strategischer Vorteile, die Unternehmen einen Wettbewerbsvorteil verschaffen können.

Gesteigertes Kundenvertrauen

In der heutigen datenschutzbewussten Welt vertrauen Kunden eher Unternehmen, die sich nachweislich für den Schutz ihrer persönlichen Daten einsetzen. Datenschutzkonformität schafft Vertrauen, stärkt die Kundenbeziehungen und erhöht die Kundentreue. Wenn Kunden wissen, dass ihre Daten sicher sind, engagieren sie sich eher für das Unternehmen und empfehlen es weiter.

Reduziertes Risiko rechtlicher Strafen

Die Nichteinhaltung von Datenschutzbestimmungen kann schwerwiegende rechtliche Konsequenzen nach sich ziehen, darunter hohe Geldstrafen und Gerichtsverfahren. Durch die Gewährleistung eines gesetzeskonformen Datenschutzes können Unternehmen diese Risiken minimieren und finanzielle sowie Reputationsschäden im Zusammenhang mit Datenschutzverletzungen und Nichteinhaltung vermeiden.

Wettbewerbsvorteil

In einem zunehmend wettbewerbsintensiven Markt können sich Unternehmen, die Datenschutzbestimmungen priorisieren, von ihren Mitbewerbern abheben. Kunden sind oft bereit, für Dienstleistungen von Unternehmen, die ein starkes Engagement für den Datenschutz nachweisen, einen höheren Preis zu zahlen. Dieser Wettbewerbsvorteil kann zu einem größeren Marktanteil und langfristiger Wettbewerbsfähigkeit führen.

Erfolgsgeschichten aus der Praxis

Um die konkreten Auswirkungen von datenschutzkonformer Technologie zu verstehen, wollen wir einige Erfolgsgeschichten betrachten, in denen „The View Key Solution“ einen entscheidenden Unterschied gemacht hat.

Erfolgsgeschichte: E-Commerce-Branche

Die E-Commerce-Branche verarbeitet riesige Mengen an persönlichen und finanziellen Daten. Die Gewährleistung datenschutzkonformer Daten ist entscheidend für das Vertrauen der Kunden und die Vermeidung rechtlicher Konsequenzen. Die „View Key Solution“ hat maßgeblich dazu beigetragen, dass E-Commerce-Plattformen Vorschriften wie die DSGVO und den CCPA einhalten können. Durch den Einsatz fortschrittlicher Verschlüsselung, Tokenisierung und Zugriffskontrollen stellt die Lösung sicher, dass Kundendaten sicher und vertraulich bleiben.

Erfolgsgeschichte: Regierungssektor

Regierungsbehörden verarbeiten sensible Informationen, darunter personenbezogene Daten von Bürgern und Verschlusssachen. Die Gewährleistung datenschutzkonformer Daten ist unerlässlich, um das Vertrauen der Öffentlichkeit zu erhalten und rechtliche Konsequenzen zu vermeiden. Die „View Key Solution“ ermöglicht es Regierungsbehörden, Vorschriften wie HIPAA und DSGVO einzuhalten. Durch Datenmaskierung und Tokenisierung schützt die Lösung sensible Informationen und erhält so das Vertrauen von Bürgern und Interessengruppen.

Der Weg nach vorn

Mit Blick auf die Zukunft wird die Bedeutung datenschutzkonformer Lösungen weiter zunehmen. Die dynamische Entwicklung der Technologie und die zunehmende Komplexität von Cyberbedrohungen erfordern einen proaktiven und flexiblen Ansatz zum Schutz der Privatsphäre. „The View Key Solution“ hat sich zum Ziel gesetzt, diese Entwicklungen stets im Blick zu behalten und Unternehmen die notwendigen Werkzeuge und Strategien an die Hand zu geben, um sich im komplexen Umfeld der Datenschutzkonformität zurechtzufinden.

Kontinuierliche Verbesserung und Anpassung

Die Datenschutzbestimmungen entwickeln sich ständig weiter. Um die Einhaltung der Vorschriften zu gewährleisten, müssen Unternehmen ihre Datenschutzpraktiken kontinuierlich verbessern und anpassen. Dies erfordert, sich über die neuesten regulatorischen Änderungen auf dem Laufenden zu halten, in fortschrittliche Datenschutztechnologien zu investieren und eine Datenschutzkultur im Unternehmen zu fördern. „The View Key Solution“ bietet fortlaufende Unterstützung und Beratung, um Unternehmen bei der Bewältigung dieser Veränderungen zu helfen.

Zusammenarbeit und Partnerschaften

Zusammenarbeit und Partnerschaften sind entscheidend für die Förderung datenschutzkonformer Maßnahmen. Durch die Kooperation mit Technologieanbietern, Aufsichtsbehörden und Branchenkollegen können Organisationen bewährte Verfahren austauschen, neue Bedrohungen erkennen und innovative Lösungen entwickeln. „Datenschutzkonforme Maßnahmen: Die zentrale Lösung“

Datenschutzkonforme Lösungen: Die View Key-Lösung

Im Zuge unserer weiteren Auseinandersetzung mit datenschutzkonformer Umsetzung ist es unerlässlich, die weiterreichenden Implikationen und die Rolle der Zusammenarbeit bei der Erreichung und Aufrechterhaltung der Datenschutzkonformität zu verstehen. Dieser letzte Teil befasst sich mit der Bedeutung kontinuierlicher Verbesserung, dem Potenzial der Zusammenarbeit und damit, wie Unternehmen datenschutzkonforme Umsetzung in ihre Kerngeschäftsstrategien integrieren können.

Die Bedeutung der kontinuierlichen Verbesserung

Im sich ständig wandelnden Umfeld des Datenschutzes ist kontinuierliche Verbesserung entscheidend, um potenziellen Bedrohungen einen Schritt voraus zu sein und die Einhaltung regulatorischer Standards zu gewährleisten. Hier einige wichtige Aspekte, auf die Sie sich konzentrieren sollten:

Regelmäßige Prüfungen und Bewertungen

Regelmäßige Audits und Bewertungen helfen, Schwachstellen in den Datenschutzpraktiken aufzudecken und sicherzustellen, dass alle Systeme und Prozesse den gesetzlichen Bestimmungen entsprechen. Diese Audits sollten die Datenverarbeitung, -speicherung und -weitergabe sowie Schulungs- und Sensibilisierungsprogramme für Mitarbeitende umfassen. Durch regelmäßige Audits können Unternehmen proaktiv etwaige Lücken schließen und notwendige Verbesserungen umsetzen.

Über regulatorische Änderungen auf dem Laufenden bleiben

Datenschutzbestimmungen entwickeln sich ständig weiter, und regelmäßig werden neue Gesetze und Änderungen eingeführt. Unternehmen müssen sich über diese Änderungen auf dem Laufenden halten, um die fortlaufende Einhaltung der Bestimmungen zu gewährleisten. Dies beinhaltet die Beobachtung regulatorischer Aktualisierungen, die Teilnahme an Branchenkonferenzen und Seminaren sowie den Austausch mit professionellen Netzwerken, um Erkenntnisse und bewährte Verfahren zu teilen.

Investitionen in fortschrittliche Technologien

Investitionen in fortschrittliche Technologien sind unerlässlich für einen zuverlässigen Datenschutz. Dazu gehören die Implementierung neuester Verschlüsselungsmethoden, der Einsatz KI-gestützter Sicherheitslösungen und die Nutzung der Blockchain-Technologie für ein sicheres Datenmanagement. Durch den Einsatz modernster Technologien können Unternehmen Cyberbedrohungen einen Schritt voraus sein und höchste Datenschutzkonformität gewährleisten.

Die Macht der Zusammenarbeit

Zusammenarbeit spielt eine entscheidende Rolle bei der Förderung datenschutzkonformer Lösungen. Durch die Kooperation können Organisationen, Technologieanbieter und Aufsichtsbehörden Wissen, Ressourcen und bewährte Verfahren austauschen, um Innovationen voranzutreiben und den Datenschutz zu verbessern.

Industriepartnerschaften

Branchenpartnerschaften sind unerlässlich, um die Zusammenarbeit zu fördern und Erkenntnisse zum Thema Datenschutzkonformität auszutauschen. Durch die Kooperation mit anderen Organisationen desselben Sektors können Unternehmen voneinander lernen, gemeinsame Herausforderungen identifizieren und gemeinsam Lösungen entwickeln. Branchenverbände und -gruppen bieten zudem eine Plattform, um bewährte Verfahren auszutauschen und sich über regulatorische Änderungen auf dem Laufenden zu halten.

Zusammenarbeit mit Aufsichtsbehörden

Die Zusammenarbeit mit Aufsichtsbehörden ist entscheidend, um die aktuellen Datenschutzbestimmungen zu verstehen und deren Einhaltung sicherzustellen. Dies umfasst die aktive Teilnahme an Konsultationen mit den Aufsichtsbehörden, die Abgabe von Stellungnahmen zu Verordnungsentwürfen sowie die Teilnahme an Workshops und Schulungen zum Thema Datenschutz. Durch die Pflege einer proaktiven Beziehung zu den Aufsichtsbehörden können Unternehmen den Anforderungen an den Datenschutz stets einen Schritt voraus sein und zur Entwicklung effektiver Datenschutzrahmen beitragen.

Integration des Datenschutzes in zentrale Geschäftsstrategien

Um langfristig im Bereich datenschutzkonformer Prozesse erfolgreich zu sein, müssen Unternehmen den Datenschutz in ihre Kerngeschäftsstrategien integrieren. Dies beinhaltet die Berücksichtigung von Datenschutzaspekten in allen Bereichen des Unternehmens, von der Produktentwicklung bis zur Kundenbindung.

Datenschutz durch Technik

Datenschutz durch Technikgestaltung ist ein Ansatz, der Datenschutzaspekte von Anfang an in die Konzeption und Entwicklung von Produkten und Dienstleistungen einbezieht. Dies umfasst die Durchführung von Datenschutz-Folgenabschätzungen, die Implementierung datenschutzfreundlicher Technologien und die Gewährleistung, dass Datenschutz ein grundlegender Bestandteil des Produktlebenszyklus ist. Durch die Anwendung des Ansatzes „Datenschutz durch Technikgestaltung“ können Unternehmen Vertrauen bei ihren Kunden aufbauen und ihr Engagement für den Schutz personenbezogener Daten demonstrieren.

Transparenz und Kommunikation

Transparenz und Kommunikation sind entscheidend für das Vertrauen der Kunden in den Datenschutz. Unternehmen sollten ihre Datenverarbeitungspraktiken offenlegen, klar kommunizieren, wie personenbezogene Daten geschützt werden, und ihren Kunden die Kontrolle über ihre Daten ermöglichen. Dazu gehören verständliche und prägnante Datenschutzhinweise, Optionen zur Datenverwaltung und die umgehende Bearbeitung von Datenschutzbedenken.

Mitarbeiterschulung und Sensibilisierung

Mitarbeiterschulung und Sensibilisierung sind entscheidende Bestandteile eines datenschutzkonformen Handelns gemäß den gesetzlichen Bestimmungen. Mitarbeiter spielen eine entscheidende Rolle beim Schutz personenbezogener Daten. Ihr Verständnis und die Einhaltung der Datenschutzrichtlinien sind unerlässlich für die Gewährleistung der Compliance. Unternehmen sollten umfassende Schulungsprogramme anbieten, die Datenschutzbestimmungen, bewährte Verfahren im Datenschutz und die Bedeutung des Datenschutzes im jeweiligen Geschäftskontext abdecken. Regelmäßige Auffrischungskurse und Aktualisierungen der Datenschutzrichtlinien tragen dazu bei, das Bewusstsein für die Wichtigkeit der Datenschutzkonformität bei den Mitarbeitern zu stärken.

Abschluss

Datenschutzkonformität ist in der heutigen digitalen Welt nicht nur eine technische Herausforderung, sondern eine strategische Notwendigkeit für Unternehmen. Durch kontinuierliche Verbesserung, Förderung der Zusammenarbeit und Integration des Datenschutzes in ihre Kerngeschäftsstrategien können Unternehmen die Komplexität der Datenschutzbestimmungen bewältigen und eine Kultur des Vertrauens und der Transparenz aufbauen. „The View Key Solution“ unterstützt Unternehmen weiterhin auf ihrem Weg zu datenschutzkonformer Umsetzung und bietet die notwendigen Tools, Technologien und Expertise, um personenbezogene Daten zu schützen und höchste Datenschutzstandards zu gewährleisten.

Zusammenfassend bietet „The View Key Solution“ einen umfassenden und zukunftsorientierten Ansatz für datenschutzkonforme Lösungen. Durch die Kombination fortschrittlicher Technologie, strategischer Zusammenarbeit und dem Engagement für kontinuierliche Verbesserung können Unternehmen personenbezogene Daten effektiv schützen und langfristiges Vertrauen zu ihren Kunden aufbauen. Angesichts der stetigen Weiterentwicklung des Datenschutzes gilt „The View Key Solution“ als Leuchtturm der Innovation und Exzellenz im Bereich des Datenschutzes.

Den digitalen Tresor öffnen Ein Leitfaden für Blockchain-Investitionen für Anfänger

Sicher Geld verdienen über dezentrale Marktplätze – Die Zukunft des Handels