Datenschutzkonforme Lösungen – Vertrauen im digitalen Zeitalter schaffen

Datenschutzkonforme Lösungen: Vertrauen im digitalen Zeitalter schaffen

In einer Zeit, in der digitale Spuren ebenso bedeutsam sind wie physische, ist die Bedeutung datenschutzkonformer Lösungen nicht zu unterschätzen. Unternehmen und Organisationen müssen sich im komplexen Geflecht globaler Datenschutzgesetze zurechtfinden. Die Herausforderung besteht dabei nicht nur in der Einhaltung der Vorschriften, sondern auch darin, Datenschutz fest in ihre Geschäftsprozesse zu integrieren. Dieser erste Teil beleuchtet die Grundlagen datenschutzkonformer Lösungen und geht auf wichtige Bestimmungen, die Bedeutung von Vertrauen und Methoden zur reibungslosen Umsetzung ein.

Die Landschaft der Datenschutzgesetze

Das Verständnis des vielfältigen regulatorischen Umfelds ist der erste Schritt zu wirksamen Datenschutzlösungen. Verordnungen wie die Datenschutz-Grundverordnung (DSGVO) in Europa und der California Consumer Privacy Act (CCPA) in den Vereinigten Staaten legen strenge Standards für die Erhebung, Speicherung und Verarbeitung personenbezogener Daten fest. Jede Verordnung enthält zwar spezifische Bestimmungen, verfolgt aber ein gemeinsames Ziel: den Schutz der Privatsphäre und die Gewährleistung von Transparenz.

DSGVO: Die seit Mai 2018 geltende DSGVO setzt weltweit Maßstäbe für den Datenschutz. Sie gibt Einzelpersonen die Kontrolle über ihre personenbezogenen Daten und gewährt ihnen Rechte wie das Recht auf Auskunft, Berichtigung und Löschung. Organisationen müssen wirksame Maßnahmen zum Schutz dieser Daten ergreifen und Transparenz hinsichtlich ihrer Datenverarbeitungstätigkeiten gewährleisten.

CCPA: Der in Kalifornien erlassene CCPA erweitert die Rechte von Einwohnern Kaliforniens und konzentriert sich dabei auf personenbezogene Daten, die Unternehmen über Verbraucher sammeln. Er betont die Datenschutzrechte der Verbraucher und verpflichtet Unternehmen, offenzulegen, welche personenbezogenen Daten erhoben und wie diese verwendet werden.

Die Bedeutung von Vertrauen

Im digitalen Zeitalter ist Vertrauen wertvoller als alles andere. Datenschutzkonforme Lösungen dienen nicht nur der Einhaltung gesetzlicher Vorgaben, sondern auch dem Aufbau und Erhalt des Vertrauens von Kunden und Stakeholdern. Wenn Unternehmen die Privatsphäre respektieren, schaffen sie ein Gefühl der Sicherheit, das zu stärkeren Kundenbeziehungen, erhöhter Markentreue und letztendlich zum Geschäftserfolg führen kann.

Vertrauen in den Datenschutz entsteht durch Transparenz, Verantwortlichkeit und die Achtung individueller Entscheidungen. Organisationen, die diesen Prinzipien Priorität einräumen, beweisen ihr Engagement für einen ethischen Umgang mit Daten und können sich dadurch von ihren Wettbewerbern abheben.

Methoden zur Erreichung der Compliance

Um datenschutzkonforme Standards zu erreichen, müssen Organisationen einen vielschichtigen Ansatz verfolgen, der rechtliche, technische und operative Strategien integriert. Hier einige wichtige Methoden:

Datenmapping und -inventarisierung: Es ist entscheidend zu verstehen, welche Daten erfasst, wo sie gespeichert und wie sie verarbeitet werden. Ein umfassendes Dateninventar hilft Unternehmen, Datenflüsse zu identifizieren und die Einhaltung relevanter Vorschriften sicherzustellen.

Richtlinienentwicklung und Schulung: Es ist unerlässlich, klare Datenschutzrichtlinien zu erstellen, die die Verfahren zur Datenerfassung, -nutzung und zum Datenschutz darlegen. Regelmäßige Schulungen der Mitarbeiter zu diesen Richtlinien gewährleisten, dass jeder seine Rolle bei der Wahrung des Datenschutzes und der Einhaltung der Vorschriften versteht.

Technische Schutzmaßnahmen: Die Implementierung robuster technischer Maßnahmen wie Verschlüsselung, sichere Datenspeicherung und Zugriffskontrollen trägt dazu bei, personenbezogene Daten vor unberechtigtem Zugriff und Datenschutzverletzungen zu schützen.

Datenmanagement durch Drittanbieter: Viele Organisationen verlassen sich auf externe Dienstleister für die Datenverarbeitung. Es ist unerlässlich, dass diese Partner die Datenschutzbestimmungen einhalten. Verträge sollten Klauseln enthalten, die die Einhaltung der Bestimmungen vorschreiben und die Verantwortlichkeiten jeder Partei klar definieren.

Notfallplanung: Ein klarer Plan für die Reaktion auf Datenschutzverletzungen oder andere Datenschutzvorfälle kann Schäden minimieren und Verantwortlichkeit nachweisen. Dieser Plan sollte Schritte zur Benachrichtigung betroffener Personen und Aufsichtsbehörden sowie Maßnahmen zur Verhinderung zukünftiger Vorfälle umfassen.

Regelmäßige Audits und Bewertungen: Periodische Überprüfungen der Datenschutzpraktiken und der Einhaltung von Vorschriften helfen dabei, Verbesserungspotenziale zu identifizieren und die fortlaufende Einhaltung der rechtlichen Standards sicherzustellen.

Vorteile von datenschutzkonformen Lösungen

Die Einführung datenschutzkonformer Lösungen bietet zahlreiche Vorteile, die über die Einhaltung gesetzlicher Bestimmungen hinausgehen:

Verbesserte Reputation: Organisationen, die Datenschutz priorisieren, gelten als vertrauenswürdig, was ihre Reputation stärken und mehr Kunden gewinnen kann. Geringeres Risiko: Effektive Datenschutzlösungen reduzieren das Risiko von Datenschutzverletzungen und den damit verbundenen finanziellen und Reputationsschäden. Kundenzufriedenheit: Die Achtung der Privatsphäre und die Kontrolle der Nutzer über ihre Daten führen zu höherer Kundenzufriedenheit und -loyalität. Innovationsförderung: Dank einer soliden Datenschutzgrundlage können Organisationen innovative Produkte und Dienstleistungen entwickeln, ohne das Vertrauen der Nutzer zu gefährden.

Abschluss

Datenschutzkonforme Lösungen sind nicht nur eine rechtliche Notwendigkeit, sondern auch ein strategischer Vorteil im digitalen Zeitalter. Durch das Verständnis der regulatorischen Rahmenbedingungen, die Priorisierung von Vertrauen und die Implementierung robuster Methoden können Unternehmen personenbezogene Daten effektiv schützen und gleichzeitig starke, vertrauensvolle Kundenbeziehungen aufbauen. Im nächsten Abschnitt werden wir uns eingehender mit konkreten Fallstudien und fortgeschrittenen Strategien zur Erreichung und Aufrechterhaltung der Compliance befassen.

Datenschutzkonforme Lösungen: Fortschrittliche Strategien für Compliance und Vertrauen

Im vorangegangenen Teil haben wir die Grundlagen für das Verständnis datenschutzkonformer Lösungen geschaffen, indem wir die Datenschutzgesetze, die Bedeutung von Vertrauen und wichtige Methoden zur Erreichung der Compliance untersucht haben. Nun gehen wir tiefer auf fortgeschrittene Strategien ein, mit denen Unternehmen die regulatorischen Anforderungen nicht nur erfüllen, sondern übertreffen und gleichzeitig eine Kultur des Datenschutzes und des Vertrauens fördern können.

Fortschrittliche Datenschutztechnologien

Da sich die digitale Landschaft stetig weiterentwickelt, müssen sich auch die Technologien zum Schutz personenbezogener Daten anpassen. Fortschrittliche Datenschutztechnologien bieten innovative Möglichkeiten, Informationen zu schützen und gleichzeitig die Einhaltung gesetzlicher Bestimmungen zu gewährleisten.

Datenschutzfördernde Technologien (PETs): PETs sind so konzipiert, dass sie die Privatsphäre schützen und gleichzeitig die Nutzung von Daten für sinnvolle Zwecke ermöglichen. Ein Beispiel hierfür ist die differentielle Privatsphäre, bei der statistisches Rauschen zu Datensätzen hinzugefügt wird, um die Privatsphäre des Einzelnen zu schützen und gleichzeitig eine aggregierte Analyse zu ermöglichen.

Zero-Knowledge-Beweise: Diese kryptografische Methode ermöglicht es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei über die Gültigkeit der Aussage selbst hinausgehende Informationen preiszugeben. Sie ist besonders nützlich in Szenarien, in denen Datenschutz von entscheidender Bedeutung ist.

Homomorphe Verschlüsselung: Diese Form der Verschlüsselung ermöglicht es, Berechnungen an verschlüsselten Daten durchzuführen, ohne diese vorher zu entschlüsseln. Dadurch bleiben die Daten vertraulich, während gleichzeitig eine Analyse möglich ist.

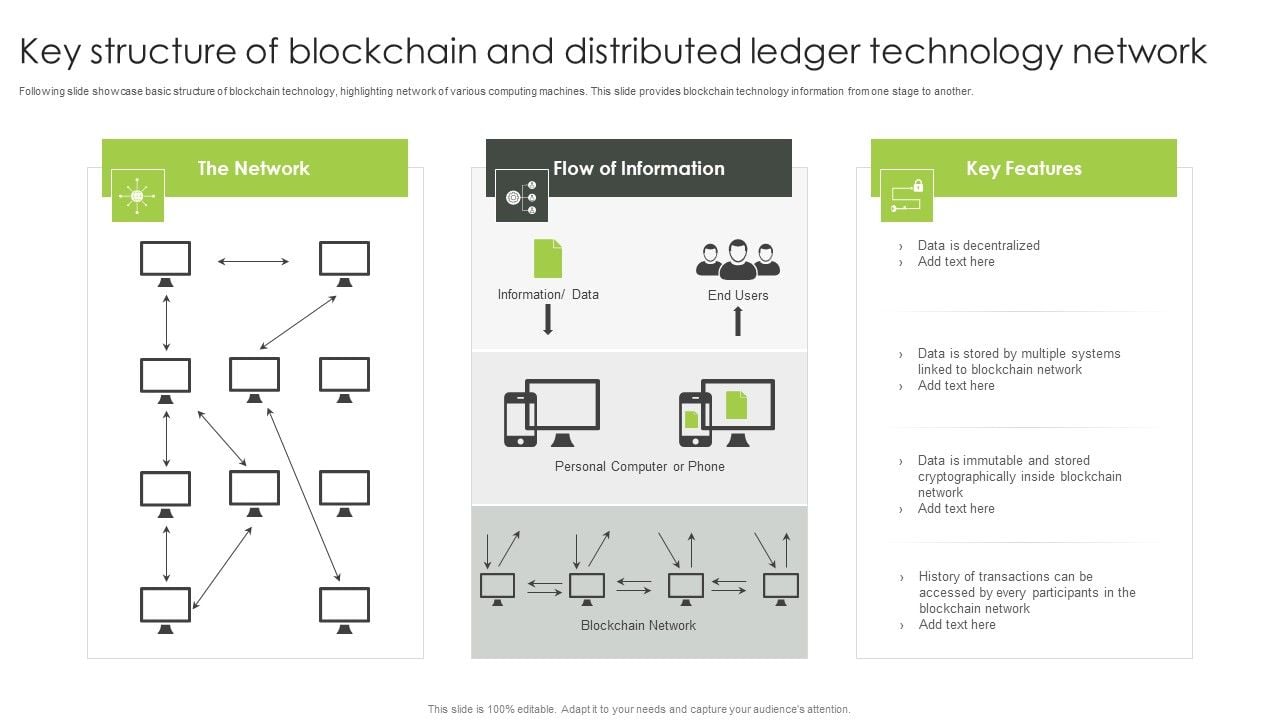

Blockchain-Technologie: Die dezentrale und transparente Natur der Blockchain kann die Datensicherheit erhöhen und eine zuverlässige Möglichkeit bieten, die Datennutzung und die Einwilligung zu verfolgen und so die Einhaltung der Datenschutzbestimmungen zu gewährleisten.

Fortgeschrittene Compliance-Strategien

Die Implementierung fortschrittlicher Compliance-Strategien umfasst mehr als nur die Einhaltung der Regeln; es geht darum, den Datenschutz in die Unternehmenskultur und die betrieblichen Abläufe zu integrieren.

Datenschutz durch Technikgestaltung: Dieser Ansatz integriert Datenschutzaspekte von Beginn an in den Entwicklungszyklus von Produkten und Dienstleistungen. Er setzt auf proaktive statt reaktive Maßnahmen und stellt sicher, dass Datenschutz ein zentraler Bestandteil aller Geschäftsbereiche ist.

Datenminimierung: Die Erhebung nur der für einen bestimmten Zweck notwendigen Daten trägt dazu bei, das Risiko von Datenschutzverletzungen zu verringern und entspricht regulatorischen Vorgaben. Dieses Prinzip ermutigt Organisationen, regelmäßig unnötige Daten zu überprüfen und zu löschen.

Kontinuierliche Überwachung und Prüfung: Regelmäßige Prüfungen und die kontinuierliche Überwachung der Datenschutzpraktiken gewährleisten die fortlaufende Einhaltung der Vorschriften und helfen, neue Risiken frühzeitig zu erkennen. Automatisierungstools können die Überwachung von Datenflüssen und die Erkennung von Anomalien in Echtzeit unterstützen.

Grenzüberschreitende Datenübermittlung: Bei global agierenden Unternehmen sind grenzüberschreitende Datenübermittlungen üblich. Das Verständnis und die Einhaltung internationaler Datenschutzbestimmungen, wie beispielsweise der DSGVO-Anforderungen für die Übermittlung von Daten außerhalb der EU, sind unerlässlich. Der Einsatz von Mechanismen wie Standardvertragsklauseln (SCCs) oder verbindlichen Unternehmensregeln (BCRs) kann eine gesetzeskonforme Datenübermittlung erleichtern.

Fallstudien zur erfolgreichen Implementierung

Um die praktische Anwendung fortgeschrittener Strategien zu veranschaulichen, betrachten wir einige Fallstudien.

Fallstudie 1: Technologieinnovator X

Tech Innovator X, ein führendes Softwareunternehmen, stand vor der Herausforderung, Nutzerdaten in verschiedenen Rechtsordnungen zu verwalten. Durch die Anwendung eines datenschutzfreundlichen Ansatzes (Privacy by Design) integrierte das Unternehmen Datenschutzaspekte in jede Phase des Produktentwicklungszyklus. Mithilfe homomorpher Verschlüsselung ermöglichte Tech Innovator X eine sichere Datenanalyse, ohne die Privatsphäre der Nutzer zu beeinträchtigen. Zusätzlich implementierte das Unternehmen ein umfassendes Drittanbieter-Management-Programm, um sicherzustellen, dass alle Partner die strengen Datenschutzstandards einhielten. Dadurch erreichte Tech Innovator X nicht nur die Einhaltung der Vorschriften, sondern erwarb sich auch einen Ruf für Vertrauen und Innovation.

Fallstudie 2: Einzelhandelsriese Y

Der Einzelhandelsriese Y hat eine umfassende Datenminimierungsstrategie implementiert, um den Bestimmungen des CCPA zu entsprechen. Sie führten regelmäßige Audits durch, um unnötige Datenerfassungen zu identifizieren und zu eliminieren. Um die Transparenz zu erhöhen, entwickelten sie klare Datenschutzrichtlinien und stellten ihren Kunden leicht verständliche Informationen zur Datennutzung zur Verfügung. Zudem investierten sie in fortschrittliche Datenschutztechnologien wie Blockchain, um die Dateneinwilligung und -nutzung nachzuverfolgen. Dieser proaktive Ansatz gewährleistete nicht nur die Einhaltung der Vorschriften, sondern stärkte auch die Kundenbindung und das Vertrauen.

Die Rolle der Führungsebene bei der Einhaltung der Datenschutzbestimmungen

Führungskräfte spielen eine entscheidende Rolle bei der Einhaltung von Datenschutzbestimmungen und der Förderung einer Vertrauenskultur. So können Führungskräfte dazu beitragen:

Vision und Engagement: Führungskräfte müssen eine klare Vision zum Thema Datenschutz formulieren und ihr Engagement für den Schutz personenbezogener Daten unter Beweis stellen. Dies prägt die gesamte Organisation und motiviert die Mitarbeitenden, dem Datenschutz höchste Priorität einzuräumen.

Ressourcenzuweisung: Es ist entscheidend, dass Datenschutzinitiativen ausreichende Ressourcen – sowohl finanzieller als auch personeller Art – zur Verfügung stehen. Dazu gehört die Einstellung qualifizierter Datenschutzexperten und Investitionen in fortschrittliche Datenschutztechnologien.

Schulung und Kommunikation: Führungskräfte sollten regelmäßige Schulungen und eine offene Kommunikation über Datenschutzpraktiken und Compliance-Anforderungen priorisieren. Dadurch bleiben alle informiert und werden aktiv in die Datenschutzmission eingebunden.

Der „Boom der nativen Kontoabstraktion“: Ein revolutionärer Sprung in der Blockchain-Technologie

In der sich ständig weiterentwickelnden Welt der Blockchain versprechen nur wenige Innovationen einen so tiefgreifenden Paradigmenwechsel wie der „Account Abstraction Native Boom“. Dieses Konzept, das fortschrittliche kryptografische Techniken mit nutzerzentriertem Design verbindet, steht an der Spitze einer neuen Ära für dezentrale Anwendungen (dApps). Es ist nicht nur ein weiteres Schlagwort, sondern ein bedeutender Fortschritt, der die Art und Weise, wie wir mit der Blockchain-Technologie interagieren, grundlegend verändern wird.

Kontenabstraktion verstehen

Im Kern trennt die Kontoabstraktion die technischen Aspekte der Kontoverwaltung von der Benutzeroberfläche und ermöglicht Entwicklern so die Erstellung sichererer und flexiblerer Anwendungen. Traditionelle Blockchain-Konten sind an private Schlüssel gebunden, die zwar sicher sind, aber die Benutzerfreundlichkeit beeinträchtigen. Die Kontoabstraktion entkoppelt diese Bindung und ermöglicht so eine Vielzahl von Authentifizierungsmechanismen – wie Biometrie, Hardware-Wallets und sogar Social Recovery – bei gleichzeitig hoher Sicherheit.

Warum Abstraktion von Native Accounts?

Der Reiz der nativen Kontoabstraktion liegt in ihrem Potenzial, sich nahtlos und ohne externe Abhängigkeiten in Blockchain-Netzwerke zu integrieren. Dieser Ansatz verspricht nicht nur erhöhte Sicherheit, sondern auch verbesserte Skalierbarkeit und Leistung. Bei nativer Integration kann die Kontoabstraktion die Transaktionsverarbeitung optimieren, Gebühren senken und ein reibungsloseres Nutzererlebnis bieten.

Sicherheit neu gedacht

Sicherheit war schon immer ein Grundpfeiler der Blockchain-Technologie, doch traditionelle Methoden empfanden sich für Nutzer oft als umständlich. Durch die Abstraktion von Konten ist das Sicherheitsmodell sowohl robust als auch benutzerfreundlich. Der Einsatz mehrerer Sicherheitsebenen – wie Multi-Signatur-Wallets, zeitlich gesperrte Transaktionen und fortschrittliche kryptografische Protokolle – gewährleistet, dass Nutzer die Kontrolle über ihre Vermögenswerte behalten und sich gleichzeitig in der komplexen Welt der dezentralen Finanzen (DeFi) zurechtfinden.

Stellen Sie sich beispielsweise ein Szenario vor, in dem das Konto eines Nutzers nicht nur durch einen einzelnen privaten Schlüssel, sondern durch eine Kombination aus biometrischer Authentifizierung, einer Hardware-Wallet und einem zeitverzögerten Transaktionsprozess geschützt ist. Dieser mehrschichtige Ansatz erhöht nicht nur die Sicherheit, sondern bietet Nutzern auch ein beruhigendes Gefühl, da sie sich sonst von den technischen Details überfordert fühlen könnten.

Benutzerfreundlichkeit: Die Lücke schließen

Eine der größten Hürden bei der Einführung der Blockchain-Technologie war die Benutzerfreundlichkeit. Frühe Blockchain-Oberflächen waren oft umständlich und schwer zu bedienen, was selbst technisch versierte Nutzer abschreckte. Die Kontoabstraktion zielt darauf ab, diese Lücke durch eine intuitivere Benutzererfahrung zu schließen.

Stellen Sie sich eine Welt vor, in der die Einrichtung eines Blockchain-Kontos so einfach ist wie die Verknüpfung Ihres Mobilgeräts und die Verifizierung Ihrer Identität über eine sichere App. Dieser optimierte Prozess erleichtert nicht nur den Einstieg, sondern fördert auch eine breitere Beteiligung am Blockchain-Ökosystem. Das Ergebnis? Eine inklusivere und benutzerfreundlichere Landschaft, in der auch technisch weniger versierte Nutzer problemlos dezentrale Anwendungen nutzen können.

Skalierbarkeit: Die nächste Herausforderung

Skalierbarkeit stellt seit langem eine Herausforderung für Blockchain-Netzwerke dar, viele haben Schwierigkeiten, die zunehmende Anzahl von Transaktionen zu bewältigen. Die native Integration der Kontoabstraktion bietet eine vielversprechende Lösung für dieses Problem. Durch die Optimierung der zugrundeliegenden Architektur kann der Transaktionsdurchsatz deutlich gesteigert und die Überlastung während Spitzenzeiten reduziert werden.

Betrachten wir eine dezentrale Börse (DEX), die Kontoabstraktion nutzt. Das System kann ein höheres Handelsvolumen bewältigen, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen. Diese Fähigkeit kommt nicht nur einzelnen Nutzern zugute, sondern fördert auch ein Umfeld, in dem dezentrale Anwendungen florieren und mit traditionellen Finanzsystemen konkurrieren können.

Der Weg vor uns

Der „Boom der nativen Kontoabstraktion“ stellt mehr als nur einen technischen Fortschritt dar; er bedeutet einen Paradigmenwechsel in der Art und Weise, wie wir mit der Blockchain-Technologie interagieren. Da Entwickler und Nutzer diese Innovation gleichermaßen annehmen, sind die potenziellen Anwendungsbereiche vielfältig und umfangreich.

Im Bereich DeFi könnte beispielsweise die Abstraktion von Konten Kreditplattformen, Versicherungsprodukte und Yield Farming revolutionieren. Die Möglichkeit, Vermögenswerte mit mehreren Schutzebenen abzusichern und gleichzeitig komplexe Finanzökosysteme zu navigieren, wird nicht nur machbar, sondern intuitiv.

Abschluss

Der rasante Anstieg der Kontoabstraktion belegt die kontinuierliche Weiterentwicklung der Blockchain-Technologie. Durch die Verbesserung der kritischen Bereiche Sicherheit, Benutzerfreundlichkeit und Skalierbarkeit ebnet sie den Weg für ein zugänglicheres und effizienteres Blockchain-Ökosystem. Am Beginn dieser neuen Ära erstrahlt das Potenzial der Kontoabstraktion in hellem Glanz und lässt eine Zukunft erahnen, in der die Blockchain nicht nur ein Werkzeug für die Tech-Elite ist, sondern eine leistungsstarke und benutzerfreundliche Plattform für alle.

Seien Sie gespannt auf Teil zwei, in dem wir uns eingehender mit den spezifischen Anwendungen und zukünftigen Möglichkeiten der Kontoabstraktion in nativen Blockchain-Anwendungen befassen.

Der „Boom nativer Kontenabstraktion“: Zukünftige Möglichkeiten und Anwendungen

Im zweiten Teil unserer Betrachtung des „Booms der Kontoabstraktion“ widmen wir uns den vielfältigen Anwendungen und Zukunftsperspektiven dieses revolutionären Konzepts. Von der Verbesserung der Nutzererfahrung im Bereich dezentraler Finanzen (DeFi) bis hin zur Transformation von Unternehmenslösungen – die Kontoabstraktion birgt das Potenzial, eine Fülle innovativer Möglichkeiten zu eröffnen.

Dezentrale Finanzen: Der neue Standard

Eines der vielversprechendsten Anwendungsgebiete für die Kontoabstraktion ist DeFi. Da der Finanzsektor weiterhin auf dezentrale Modelle umstellt, ist der Bedarf an sicheren, benutzerfreundlichen und skalierbaren Lösungen so groß wie nie zuvor. Die Kontoabstraktion kann der entscheidende Faktor sein, der DeFi einem breiteren Publikum zugänglich macht.

Verbesserte Sicherheit in DeFi

In der Welt der dezentralen Finanztransaktionen (DeFi), wo hohe Einsätze und erhebliche Verlustrisiken bestehen, hat Sicherheit höchste Priorität. Die Abstraktion von Konten ermöglicht ein neues Sicherheitsniveau, das über die traditionelle Verwaltung privater Schlüssel hinausgeht. Beispielsweise können Nutzer auf einer dezentralen Kreditplattform mehrere Sicherheitsebenen nutzen, um ihre Kredite und Sicherheiten zu schützen. Dazu gehören biometrische Verifizierung, die Integration von Hardware-Wallets und zeitverzögerte Transaktionsgenehmigungen.

Durch die Kombination dieser Elemente gewährleistet die Kontenabstraktion, dass auch komplexe Finanztransaktionen sicher ausgeführt werden und somit das Risiko von Hackerangriffen und unberechtigtem Zugriff verringert wird. Diese verbesserte Sicherheit schützt nicht nur die Vermögenswerte der Nutzer, sondern schafft auch Vertrauen in das DeFi-Ökosystem.

Nutzerzentriertes Design

Die Benutzererfahrung im DeFi-Bereich wird oft als zu technisch und unübersichtlich kritisiert. Kontoabstraktion begegnet diesem Problem, indem sie die Benutzeroberfläche vereinfacht und intuitiver gestaltet. Stellen Sie sich eine dezentrale Börse vor, bei der die Kontoeröffnung lediglich die Verknüpfung Ihres Mobilgeräts und die Verifizierung Ihrer Identität über eine sichere App erfordert. Dieser optimierte Prozess senkt nicht nur die Einstiegshürde, sondern motiviert auch mehr Nutzer zur Teilnahme an DeFi.

Skalierbarkeit in DeFi

Skalierbarkeit stellt DeFi-Plattformen seit Langem vor Herausforderungen, da viele mit der steigenden Anzahl an Transaktionen zu kämpfen haben. Kontoabstraktion bietet hier eine Lösung, indem sie die zugrundeliegende Blockchain-Architektur optimiert. Dank nativer Integration kann Kontoabstraktion den Transaktionsdurchsatz erhöhen, Engpässe reduzieren und einen reibungslosen Betrieb auch zu Spitzenzeiten gewährleisten.

Nehmen wir beispielsweise eine dezentrale Börse (DEX), die Kontoabstraktion nutzt. Die Plattform kann ein höheres Handelsvolumen bewältigen, ohne Kompromisse bei Geschwindigkeit oder Sicherheit einzugehen. Diese Skalierbarkeit kommt nicht nur einzelnen Nutzern zugute, sondern schafft auch ein Umfeld, in dem dezentrale Anwendungen florieren und mit traditionellen Finanzsystemen konkurrieren können.

Unternehmenslösungen: Mehr als nur Finanzen

DeFi ist zwar ein bedeutendes Anwendungsgebiet, doch das Potenzial der Kontenabstraktion reicht weit über Finanzdienstleistungen hinaus. Im Unternehmenssektor kann die Kontenabstraktion die Interaktion von Unternehmen mit der Blockchain-Technologie revolutionieren.

Lieferkettenmanagement

Eine der überzeugendsten Anwendungen liegt im Lieferkettenmanagement. Durch die Integration der Kontenabstraktion in Lieferkettensysteme können Unternehmen Transparenz, Sicherheit und Effizienz verbessern. Jeder Schritt in der Lieferkette kann in der Blockchain erfasst werden, wobei die Kontenabstraktion sicherstellt, dass nur autorisierte Parteien Zugriff auf sensible Informationen haben.

In einem globalen Lieferkettennetzwerk kann beispielsweise die Kontenabstraktion den Warenfluss durch mehrstufige Authentifizierung für jede Transaktion sichern. Dies erhöht nicht nur die Sicherheit, sondern optimiert auch Abläufe, reduziert Betrug und verbessert die Gesamteffizienz.

Identitätsprüfung

Ein weiterer Bereich, in dem die Kontoabstraktion einen bedeutenden Einfluss haben kann, ist die Identitätsprüfung. In einer zunehmend digitalisierten Welt ist die sichere und effiziente Überprüfung von Identitäten von entscheidender Bedeutung. Die Kontoabstraktion kann durch die Kombination mehrerer Authentifizierungsmethoden ein robustes Framework für die Identitätsprüfung bereitstellen.

Stellen Sie sich ein Szenario vor, in dem die Identität eines Nutzers durch eine Kombination aus biometrischen Daten, Zugriff auf eine Hardware-Wallet und zeitlich begrenzten Transaktionen verifiziert wird. Dieser mehrstufige Ansatz gewährleistet eine sichere und benutzerfreundliche Identitätsprüfung und ebnet den Weg für reibungslosere Interaktionen in verschiedenen Branchen, vom Bankwesen bis zum Gesundheitswesen.

Immobilien- und Hausverwaltung

Auch der Immobiliensektor kann von der Kontenabstraktion profitieren. Durch die Integration der Kontenabstraktion in Immobilienverwaltungssysteme lassen sich Transaktionen sicher und effizient abwickeln. Jede Immobilientransaktion kann in der Blockchain erfasst werden, wobei die Kontenabstraktion sicherstellt, dass nur autorisierte Parteien Zugriff auf sensible Informationen haben.

Nehmen wir beispielsweise eine Immobilienverwaltungsplattform, die Kontoabstraktion nutzt. Die Plattform kann Immobilientransaktionen durch mehrstufige Authentifizierung für jede Transaktion absichern. Dies erhöht nicht nur die Sicherheit, sondern optimiert auch die Abläufe, reduziert Betrug und verbessert die Gesamteffizienz.

Die Zukunft der Kontenabstraktion

Mit Blick auf die Zukunft sind die Möglichkeiten der Kontenabstraktion grenzenlos. Die kontinuierliche Weiterentwicklung der Blockchain-Technologie wird voraussichtlich neue Methoden und Anwendungen für die Kontenabstraktion hervorbringen und ihr Potenzial weiter ausbauen.

Interoperabilität

Eine der nächsten Herausforderungen für die Kontoabstraktion ist die Interoperabilität. Mit der Weiterentwicklung verschiedener Blockchain-Netzwerke gewinnt die nahtlose Interaktion zwischen diesen Netzwerken zunehmend an Bedeutung. Die Kontoabstraktion kann hierbei eine entscheidende Rolle spielen, indem sie ein standardisiertes Framework für die Kontoverwaltung über diverse Blockchain-Plattformen hinweg bereitstellt.

Betrachten wir beispielsweise eine dezentrale Anwendung, die auf mehreren Blockchains operiert. Die Abstraktion von Konten gewährleistet, dass Benutzerkonten und Transaktionen unabhängig vom zugrunde liegenden Netzwerk konsistent und sicher verwaltet werden. Diese Interoperabilität verbessert nicht nur die Benutzerfreundlichkeit, sondern fördert auch ein stärker vernetztes und kohärenteres Blockchain-Ökosystem.

Erweiterte Sicherheitsprotokolle

Da sich die Blockchain-Landschaft ständig weiterentwickelt, werden sich auch die Sicherheitsvorkehrungen (Advanced Security Protocols) weiterentwickeln.

Mit der Weiterentwicklung der Blockchain-Technologie werden sich auch die Sicherheitsprotokolle für die Kontoabstraktion weiterentwickeln. Zukünftige Fortschritte könnten innovative kryptografische Verfahren wie quantenresistente Algorithmen einführen, um die Sicherheit dezentraler Anwendungen weiter zu stärken.

In einer Zukunft, in der Quantencomputer beispielsweise eine Bedrohung für traditionelle kryptografische Methoden darstellen, kann die Kontenabstraktion quantenresistente Algorithmen integrieren, um Benutzerkonten und Transaktionen zu schützen. Dadurch wird sichergestellt, dass die Sicherheit von Blockchain-basierten Systemen auch angesichts neuer Bedrohungen robust bleibt.

Personalisierte Benutzererlebnisse

Eine weitere spannende Möglichkeit liegt im Bereich personalisierter Nutzererlebnisse. Durch die Abstraktion von Benutzerkonten können Entwickler individuellere und intuitivere Benutzeroberflächen erstellen. Indem sie Benutzerdaten sicher und ethisch korrekt nutzen, können Anwendungen personalisierte Funktionen und Dienste anbieten, die das gesamte Nutzererlebnis verbessern.

Stellen Sie sich eine dezentrale Social-Media-Plattform vor, die auf Kontoabstraktion basiert. Die Plattform kann personalisierte Inhalte und Empfehlungen basierend auf den Nutzerpräferenzen bereitstellen und gleichzeitig sicherstellen, dass alle Daten sicher und mit Zustimmung des Nutzers verarbeitet werden. Dies steigert nicht nur die Nutzerzufriedenheit, sondern fördert auch eine ansprechendere und dynamischere Plattform.

Globale Übernahme und Regulierung

Die weitverbreitete Einführung der Kontenabstraktion wird voraussichtlich auf regulatorische Herausforderungen stoßen. Sobald Regierungen und Aufsichtsbehörden die Blockchain-Technologie verstehen und anwenden, werden sie eine entscheidende Rolle bei der Gestaltung der Zukunft der Kontenabstraktion spielen.

So können regulatorische Rahmenbedingungen beispielsweise so gestaltet werden, dass die Kontenabstraktion mit geltenden Gesetzen vereinbar ist und gleichzeitig Innovationen fördert. Durch ein ausgewogenes Verhältnis zwischen Regulierung und Freiheit können politische Entscheidungsträger ein Umfeld schaffen, in dem die Blockchain-Technologie florieren und so Wirtschaftswachstum und technologischen Fortschritt vorantreiben kann.

Abschluss

Der Boom der Kontoabstraktion markiert einen Wendepunkt in der Entwicklung der Blockchain-Technologie. Durch die Bewältigung zentraler Herausforderungen in den Bereichen Sicherheit, Benutzerfreundlichkeit und Skalierbarkeit ebnet die Kontoabstraktion den Weg für ein inklusiveres und effizienteres Blockchain-Ökosystem. Von der Revolutionierung des DeFi-Sektors bis hin zur Transformation von Unternehmenslösungen – die potenziellen Anwendungsbereiche der Kontoabstraktion sind vielfältig.

Während wir dieses innovative Konzept weiter erforschen, wird deutlich, dass die Kontoabstraktion eine zentrale Rolle bei der Gestaltung der Zukunft der Blockchain-Technologie spielen wird. Dank ständiger Fortschritte bei Sicherheitsprotokollen, Interoperabilität und personalisierten Nutzererlebnissen sind die Möglichkeiten grenzenlos. Der „Boom der nativen Kontoabstraktion“ ist nicht nur ein technologischer Fortschritt, sondern auch ein Katalysator für eine neue Ära dezentraler Innovation.

Bleiben Sie auf dieser spannenden Reise immer einen Schritt voraus, indem Sie die neuesten Entwicklungen im Bereich der Kontoabstraktion und deren transformative Auswirkungen auf die Blockchain-Landschaft im Auge behalten. Die Zukunft sieht vielversprechend aus, und die Kontoabstraktion steht an der Spitze dieser revolutionären Welle.

Im zweiten Teil haben wir die zukünftigen Möglichkeiten und Anwendungsbereiche der Kontoabstraktion genauer untersucht – von ihrer Rolle im DeFi-Bereich bis hin zu ihrem Potenzial für Unternehmenslösungen. Die Diskussion umfasste auch zukünftige Fortschritte bei Sicherheitsprotokollen, personalisierten Nutzererlebnissen sowie die Bedeutung globaler Akzeptanz und Regulierung. Diese umfassende Analyse unterstreicht das transformative Potenzial der Kontoabstraktion für die Gestaltung der Zukunft der Blockchain-Technologie.

ZK-Abwicklungsgeschwindigkeitsschub – Eine Revolution bei Blockchain-Transaktionen

Biometrischer Sicherheitszugang – Revolutionierung der Sicherheit im modernen Zeitalter